Datenschutz und Datensicherheit: Die Bedeutung des Schutzes unserer persönlichen Informationen

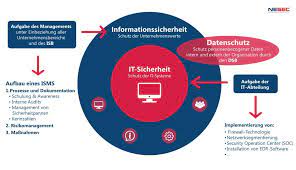

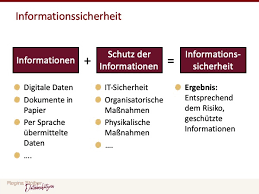

In der heutigen digitalen Welt, in der wir ständig mit Technologie interagieren, ist Datenschutz und Datensicherheit zu einem äußerst wichtigen Thema geworden. Unsere persönlichen Informationen sind wertvoll und müssen vor unbefugtem Zugriff geschützt werden.

Datenschutz bezieht sich auf den Schutz personenbezogener Daten, also aller Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen. Dies kann Namen, Adressen, Telefonnummern, E-Mail-Adressen, Bankdaten und vieles mehr umfassen. Es ist von entscheidender Bedeutung, dass diese Daten vertraulich behandelt werden und nur für den vorgesehenen Zweck verwendet werden.

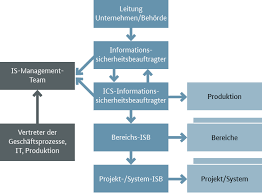

Datensicherheit hingegen bezieht sich auf die Maßnahmen und Technologien, die ergriffen werden, um Daten vor Verlust oder unbefugtem Zugriff zu schützen. Dies umfasst den Schutz vor Hacking-Vorfällen, Datenlecks oder anderen Sicherheitsverletzungen. Unternehmen und Organisationen müssen angemessene Sicherheitsvorkehrungen treffen, um sicherzustellen, dass die Daten ihrer Kunden geschützt sind.

Warum ist Datenschutz so wichtig? Nun, unsere persönlichen Informationen können für verschiedene Zwecke missbraucht werden. Identitätsdiebstahl ist ein wachsendes Problem, bei dem Kriminelle unsere Daten verwenden können, um finanziellen Schaden anzurichten oder andere Straftaten zu begehen. Unsere Privatsphäre kann verletzt werden, wenn unsere Daten ohne unsere Zustimmung weitergegeben oder für unerwünschte Werbung verwendet werden. Daher ist es von größter Bedeutung, dass Unternehmen und Organisationen unsere Daten sicher aufbewahren und nur für legitime Zwecke verwenden.

Um den Datenschutz und die Datensicherheit zu gewährleisten, gibt es verschiedene Maßnahmen, die ergriffen werden können. Eine davon ist die Implementierung von Verschlüsselungstechnologien, um sicherzustellen, dass Daten während der Übertragung und Speicherung geschützt sind. Regelmäßige Sicherheitsüberprüfungen und Updates sind ebenfalls wichtig, um potenzielle Schwachstellen zu identifizieren und zu beheben. Schulungen und Sensibilisierung der Mitarbeiter sind ebenfalls entscheidend, um ein Bewusstsein für Datenschutzbestimmungen und sichere Praktiken zu schaffen.

Als Verbraucher sollten wir auch unsere eigenen Maßnahmen ergreifen, um unsere persönlichen Informationen zu schützen. Dies kann das Verwenden starker Passwörter, das Aktualisieren unserer Geräte mit den neuesten Sicherheitspatches oder das Überprüfen der Datenschutzrichtlinien von Websites oder Apps beinhalten, bevor wir ihnen Zugriff auf unsere Daten gewähren.

Insgesamt ist Datenschutz und Datensicherheit ein Thema von großer Bedeutung in unserer vernetzten Welt. Es liegt in der Verantwortung von Unternehmen, Organisationen und uns selbst als Individuen sicherzustellen, dass persönliche Informationen angemessen geschützt werden. Nur durch gemeinsame Anstrengungen können wir eine sichere digitale Umgebung schaffen, in der wir uns frei bewegen können, ohne Angst vor Missbrauch oder Verletzung unserer Privatsphäre zu haben.

8 Tipps für Datenschutz und Datensicherheit

- Sichere Passwörter verwenden

- Aktuelle Software verwenden

- Vorsicht bei Phishing-E-Mails

- Datenverschlüsselung nutzen

- Regelmäßige Backups erstellen

- Datenschutzeinstellungen überprüfen

- Sensible Daten sicher vernichten

- Bewusster Umgang mit sozialen Medien

Sichere Passwörter verwenden

Sichere Passwörter verwenden: Ein wichtiger Schritt für Datenschutz und Datensicherheit

In der heutigen digitalen Welt, in der wir für viele unserer Aktivitäten Passwörter verwenden, ist es entscheidend, sichere Passwörter zu wählen. Ein starkes Passwort ist ein wichtiger Schutzmechanismus, um unsere persönlichen Daten vor unbefugtem Zugriff zu schützen.

Aber was macht ein Passwort sicher? Zunächst einmal sollte ein sicheres Passwort ausreichend lang sein. Experten empfehlen eine Mindestlänge von mindestens 12 Zeichen. Je länger das Passwort ist, desto schwieriger wird es für Hacker oder automatisierte Programme, es zu knacken.

Ein weiterer wichtiger Aspekt ist die Verwendung einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen. Durch die Mischung verschiedener Zeichentypen wird das Passwort komplexer und schwieriger zu erraten. Es ist auch ratsam, keine offensichtlichen Informationen wie Geburtsdaten oder Namen in das Passwort einzubeziehen.

Darüber hinaus sollte man für jeden Online-Dienst oder jedes Konto ein individuelles Passwort verwenden. Die Verwendung desselben Passworts für mehrere Konten birgt das Risiko, dass bei einem erfolgreichen Angriff auf eines dieser Konten alle anderen Konten gefährdet sind.

Es kann herausfordernd sein, sich all diese verschiedenen sicheren Passwörter zu merken. Eine Möglichkeit besteht darin, einen vertrauenswürdigen Passwort-Manager zu verwenden. Diese Tools helfen dabei, komplexe und einzigartige Passwörter zu generieren und zu speichern, sodass man sich nur ein Master-Passwort merken muss.

Ein weiterer wichtiger Aspekt ist die regelmäßige Aktualisierung der Passwörter. Es wird empfohlen, Passwörter alle paar Monate zu ändern, um die Sicherheit weiter zu erhöhen. Wenn es Anzeichen für einen möglichen Kompromiss des Passworts gibt, wie zum Beispiel verdächtige Aktivitäten auf dem Konto, sollte das Passwort sofort geändert werden.

Die Verwendung sicherer Passwörter ist ein einfacher und dennoch effektiver Schritt zum Schutz unserer persönlichen Daten. Indem wir uns bewusst für starke und einzigartige Passwörter entscheiden und sie regelmäßig aktualisieren, können wir dazu beitragen, unsere Privatsphäre zu schützen und das Risiko von Datenlecks oder Identitätsdiebstahl zu minimieren. Lassen Sie uns also sicherstellen, dass unsere digitalen Zugänge gut geschützt sind und unseren Datenschutz ernst nehmen.

Aktuelle Software verwenden

Ein wichtiger Tipp für Datenschutz und Datensicherheit besteht darin, stets aktuelle Software zu verwenden. Ob es sich um das Betriebssystem Ihres Computers, die Apps auf Ihrem Smartphone oder die Programme auf Ihrem Tablet handelt – regelmäßige Updates sind von großer Bedeutung.

Warum ist das so wichtig? Nun, Software-Updates enthalten oft wichtige Sicherheitspatches, die bekannte Schwachstellen und Sicherheitslücken schließen. Wenn Sie veraltete Software verwenden, können Angreifer diese Schwachstellen ausnutzen und Zugriff auf Ihre persönlichen Daten erhalten.

Indem Sie Ihre Software regelmäßig aktualisieren, stellen Sie sicher, dass Sie die neuesten Sicherheitsverbesserungen erhalten. Dies kann helfen, Ihr Gerät vor Malware-Angriffen zu schützen und den unbefugten Zugriff auf Ihre Daten zu verhindern.

Es ist auch wichtig zu beachten, dass nicht nur das Betriebssystem aktualisiert werden sollte, sondern auch andere Anwendungen und Programme. Viele Apps bieten automatische Updates an, aber es schadet nicht, gelegentlich manuell nach Aktualisierungen zu suchen.

Darüber hinaus können veraltete Softwareversionen auch mit Inkompatibilitätsproblemen verbunden sein. Neue Funktionen werden möglicherweise nicht unterstützt oder es treten Fehler auf. Durch regelmäßige Updates stellen Sie sicher, dass Ihre Software reibungslos funktioniert und alle neuen Funktionen nutzen kann.

Denken Sie also daran: Halten Sie Ihre Software immer auf dem neuesten Stand! Überprüfen Sie regelmäßig nach Updates und installieren Sie sie so schnell wie möglich. Auf diese Weise tragen Sie aktiv zur Verbesserung Ihrer Datenschutz- und Datensicherheitsmaßnahmen bei.

Vorsicht bei Phishing-E-Mails

Vorsicht bei Phishing-E-Mails: Schützen Sie sich vor Betrug im Internet

In der heutigen digitalen Welt sind Phishing-E-Mails zu einer weit verbreiteten Bedrohung für unsere Datensicherheit geworden. Diese betrügerischen E-Mails werden von Kriminellen verwendet, um an unsere persönlichen Informationen wie Passwörter, Kreditkartennummern oder Bankdaten zu gelangen. Es ist daher äußerst wichtig, wachsam zu sein und Vorsichtsmaßnahmen zu treffen, um sich vor Phishing-Angriffen zu schützen.

Phishing-E-Mails sind oft gut getarnt und können von vertrauenswürdig aussehenden Absendern stammen, wie beispielsweise von Banken, Online-Shops oder anderen Unternehmen, mit denen wir Geschäftsbeziehungen haben. Die Betrüger versuchen uns dazu zu bringen, auf einen Link zu klicken oder persönliche Informationen preiszugeben, indem sie uns glauben lassen, dass es sich um eine legitime Anfrage handelt.

Um sich vor Phishing-E-Mails zu schützen, gibt es einige wichtige Tipps:

- Seien Sie skeptisch: Seien Sie immer misstrauisch gegenüber E-Mails, die unerwartet kommen oder nach persönlichen Informationen fragen. Seriöse Unternehmen würden niemals nach solchen sensiblen Daten per E-Mail fragen.

- Überprüfen Sie den Absender: Schauen Sie genau hin und prüfen Sie den Absender der E-Mail sorgfältig. Oftmals sind Phishing-E-Mails leicht erkennbar an einer seltsamen E-Mail-Adresse oder einem verdächtigen Namen.

- Klicken Sie nicht auf verdächtige Links: Öffnen Sie keine Links in E-Mails, wenn Sie sich nicht sicher sind, ob sie sicher sind. Betrüger können gefälschte Websites erstellen, die genauso aussehen wie die echten, um Ihre Daten abzufangen. Geben Sie sensible Informationen nur auf vertrauenswürdigen Websites ein.

- Seien Sie vorsichtig bei Anhängen: Öffnen Sie keine Anhänge in E-Mails von unbekannten Absendern oder wenn Sie nicht sicher sind, was sich darin befindet. Anhänge können schädliche Software enthalten, die Ihren Computer infiziert.

- Melden Sie verdächtige E-Mails: Wenn Sie eine Phishing-E-Mail erhalten haben, melden Sie diese an Ihren E-Mail-Dienstanbieter oder an das betreffende Unternehmen. Dadurch können sie andere Benutzer warnen und Maßnahmen ergreifen, um den Betrug zu stoppen.

Indem wir wachsam bleiben und diese Vorsichtsmaßnahmen befolgen, können wir uns effektiv vor Phishing-E-Mails schützen und unsere Datensicherheit gewährleisten. Denken Sie daran, dass es besser ist, einmal zu viel skeptisch zu sein als einmal zu wenig. Schützen Sie Ihre persönlichen Informationen und bleiben Sie sicher im Internet!

Datenverschlüsselung nutzen

Datenverschlüsselung nutzen: Ein wichtiger Schritt für Datenschutz und Datensicherheit

In der heutigen digitalen Welt, in der wir ständig Informationen über das Internet austauschen, ist es von entscheidender Bedeutung, dass wir unsere Daten vor unbefugtem Zugriff schützen. Eine effektive Methode, um dies zu erreichen, ist die Nutzung von Datenverschlüsselung.

Datenverschlüsselung ist ein Verfahren, bei dem Informationen in eine unlesbare Form umgewandelt werden, sodass sie nur mit einem geheimen Schlüssel wieder lesbar gemacht werden können. Dieser Schlüssel dient als Entschlüsselungsinstrument und stellt sicher, dass nur autorisierte Personen Zugriff auf die verschlüsselten Daten haben.

Der Einsatz von Datenverschlüsselung bietet mehrere Vorteile für den Datenschutz und die Datensicherheit. Erstens schützt sie unsere Daten vor unbefugtem Zugriff durch Dritte. Selbst wenn jemand in den Besitz unserer verschlüsselten Daten gelangt, wird es für ihn äußerst schwierig sein, sie zu entschlüsseln und zu lesen.

Zweitens gewährleistet die Nutzung von Datenverschlüsselung die Vertraulichkeit unserer Informationen während der Übertragung. Wenn wir beispielsweise sensible Daten über das Internet senden, wie zum Beispiel Kreditkarteninformationen oder Passwörter, wird die Verschlüsselung sicherstellen, dass diese Informationen während des Transfers geschützt sind und nicht von Hackern abgefangen oder manipuliert werden können.

Darüber hinaus hilft uns die Nutzung von Datenverschlüsselung auch dabei, den Datenschutzvorschriften gerecht zu werden. Viele Länder haben spezifische Gesetze und Bestimmungen zum Schutz personenbezogener Daten erlassen, und die Verschlüsselung wird oft als eine der empfohlenen Maßnahmen zur Einhaltung dieser Vorschriften angesehen.

Es gibt verschiedene Arten von Datenverschlüsselungstechnologien, die je nach Bedarf eingesetzt werden können. Beispielsweise verwenden viele Websites das HTTPS-Protokoll, das den Datenaustausch zwischen dem Webserver und dem Benutzer über eine sichere Verbindung verschlüsselt. Auf individueller Ebene können wir auch Tools und Software verwenden, um Dateien oder E-Mails zu verschlüsseln, bevor wir sie teilen oder speichern.

Insgesamt ist die Nutzung von Datenverschlüsselung ein wichtiger Schritt für den Datenschutz und die Datensicherheit in der digitalen Welt. Es hilft uns, unsere persönlichen Informationen vor unbefugtem Zugriff zu schützen, gewährleistet die Vertraulichkeit während der Übertragung und trägt zur Einhaltung der Datenschutzvorschriften bei. Indem wir diese Technologie nutzen und uns bewusst für den Schutz unserer Daten einsetzen, können wir einen wichtigen Beitrag zur Sicherheit unserer digitalen Umgebung leisten.

Regelmäßige Backups erstellen

Regelmäßige Backups erstellen: Ein wichtiger Schritt für Datenschutz und Datensicherheit

Im Zeitalter der digitalen Daten ist es von entscheidender Bedeutung, regelmäßige Backups Ihrer wichtigen Informationen zu erstellen. Ob persönliche Fotos, geschäftliche Dokumente oder andere sensible Daten – ein Datenverlust kann verheerende Folgen haben. Daher ist das Erstellen von Backups ein wesentlicher Schritt für den Datenschutz und die Datensicherheit.

Ein Backup ist eine Sicherungskopie Ihrer Daten, die an einem sicheren Ort aufbewahrt wird. Es ermöglicht Ihnen, im Falle eines Datenverlusts oder einer Beschädigung schnell auf Ihre Informationen zuzugreifen und diese wiederherzustellen. Durch regelmäßige Backups stellen Sie sicher, dass Sie immer über eine aktuelle Kopie Ihrer wichtigen Dateien verfügen.

Es gibt verschiedene Methoden zur Erstellung von Backups. Eine Möglichkeit besteht darin, Ihre Dateien manuell auf externe Festplatten oder USB-Sticks zu kopieren. Dies erfordert jedoch Disziplin und regelmäßige Aktualisierung der Sicherungskopien.

Eine effizientere Methode besteht darin, Cloud-Speicherdienste zu nutzen. Diese Dienste ermöglichen es Ihnen, Ihre Dateien automatisch in der Cloud zu sichern, sodass Sie jederzeit und von jedem Gerät aus darauf zugreifen können. Stellen Sie sicher, dass der von Ihnen gewählte Cloud-Dienst über eine gute Verschlüsselung verfügt und Ihre Daten sicher aufbewahrt.

Die Häufigkeit der Backup-Erstellung hängt von Ihren individuellen Bedürfnissen ab. Wenn Sie täglich mit wichtigen Dateien arbeiten, ist es ratsam, tägliche oder wöchentliche Backups durchzuführen. Für weniger kritische Informationen kann ein monatliches Backup ausreichend sein.

Denken Sie daran, dass Backups nicht nur für den Schutz vor Hardwarefehlern oder Verlusten durch Diebstahl oder Feuer wichtig sind. Auch Ransomware-Angriffe, bei denen Ihre Daten verschlüsselt und erst gegen Lösegeld freigegeben werden, sind eine reale Bedrohung. Durch regelmäßige Backups können Sie in solchen Situationen Ihre Daten wiederherstellen, ohne auf die Forderungen von Kriminellen einzugehen.

Der Datenschutz und die Datensicherheit sollten für jeden von uns eine Priorität sein. Das Erstellen regelmäßiger Backups ist ein einfacher und dennoch entscheidender Schritt, um unsere wertvollen Informationen zu schützen. Nehmen Sie sich die Zeit, um regelmäßig Sicherungskopien Ihrer Daten zu erstellen und bewahren Sie diese an einem sicheren Ort auf. So können Sie sicher sein, dass Ihre wichtigen Informationen jederzeit verfügbar sind und im Falle eines Datenverlusts schnell wiederhergestellt werden können.

Datenschutzeinstellungen überprüfen

Datenschutzeinstellungen überprüfen: Schützen Sie Ihre persönlichen Informationen

In der heutigen digitalen Ära, in der wir fast täglich online sind, ist es von entscheidender Bedeutung, unsere persönlichen Informationen zu schützen. Eine einfache Möglichkeit, dies zu tun, besteht darin, regelmäßig unsere Datenschutzeinstellungen zu überprüfen.

Viele Websites und Apps bieten Datenschutzeinstellungen an, die es uns ermöglichen, zu kontrollieren, welche Informationen wir teilen möchten und wer darauf zugreifen kann. Indem wir diese Einstellungen überprüfen und anpassen, können wir sicherstellen, dass unsere Daten nur für den vorgesehenen Zweck verwendet werden.

Ein erster Schritt besteht darin, sich mit den Datenschutzrichtlinien der Website oder App vertraut zu machen. Lesen Sie diese sorgfältig durch und stellen Sie sicher, dass Sie verstehen, wie Ihre Daten verwendet werden. Überprüfen Sie dann die verschiedenen Optionen in den Datenschutzeinstellungen.

In den Einstellungen können Sie beispielsweise festlegen, wer Ihre Beiträge sehen kann oder wer Ihnen Freundschaftsanfragen senden darf. Sie können auch entscheiden, ob bestimmte Informationen wie Ihr Geburtsdatum oder Ihre Kontaktdaten öffentlich sichtbar sein sollen oder nicht.

Es ist ratsam, diese Einstellungen regelmäßig zu überprüfen und anzupassen. Wenn sich Ihre Präferenzen ändern oder wenn Sie das Gefühl haben, dass bestimmte Informationen besser privat bleiben sollten, können Sie entsprechende Anpassungen vornehmen.

Darüber hinaus sollten Sie auch die Berechtigungen überprüfen, die Apps auf Ihrem Smartphone haben. Manchmal bitten Apps um Zugriff auf bestimmte Daten oder Funktionen, die sie möglicherweise nicht unbedingt benötigen. Sie können diese Berechtigungen in den Einstellungen Ihres Geräts verwalten und einschränken.

Indem Sie regelmäßig Ihre Datenschutzeinstellungen überprüfen, können Sie die Kontrolle über Ihre persönlichen Informationen behalten und sicherstellen, dass sie nicht unbefugt verwendet werden. Es ist ein einfacher Schritt, der jedoch einen großen Unterschied machen kann, wenn es um den Schutz Ihrer Privatsphäre geht.

Denken Sie daran: Ihre Daten gehören Ihnen und es liegt in Ihrer Verantwortung, sicherzustellen, dass sie angemessen geschützt sind. Nehmen Sie sich also die Zeit, um Ihre Datenschutzeinstellungen zu überprüfen und anzupassen. Es ist eine Investition in Ihre Privatsphäre und Sicherheit in der digitalen Welt.

Sensible Daten sicher vernichten

Sensible Daten sicher vernichten: Ein wichtiger Schritt zum Schutz Ihrer Privatsphäre

In unserer digitalen Welt, in der wir täglich mit einer Vielzahl von sensiblen Informationen umgehen, ist es von entscheidender Bedeutung, diese Daten sicher zu vernichten, wenn sie nicht mehr benötigt werden. Das sichere Vernichten sensibler Daten ist ein wesentlicher Schritt zum Schutz Ihrer Privatsphäre und zur Verhinderung von Identitätsdiebstahl oder Datenmissbrauch.

Was sind sensible Daten? Sensible Daten sind Informationen, die persönliche oder vertrauliche Details über eine Person enthalten. Dazu gehören beispielsweise Bankdaten, Sozialversicherungsnummern, medizinische Aufzeichnungen oder Passwörter. Diese Art von Informationen kann von Kriminellen missbraucht werden, um finanziellen Schaden anzurichten oder Identitätsdiebstahl zu begehen.

Wie können Sie sensible Daten sicher vernichten? Es gibt verschiedene Methoden zur sicheren Vernichtung von sensiblen Daten. Eine Möglichkeit besteht darin, physische Dokumente zu schreddern. Ein hochwertiger Aktenvernichter zerkleinert das Papier in kleine Stücke und macht es nahezu unmöglich, die Informationen wiederherzustellen.

Für die sichere Vernichtung digitaler Daten ist das Löschen oder Formatieren der Festplatte allein nicht ausreichend. Spezielle Software kann verwendet werden, um die Daten endgültig zu löschen und sicherzustellen, dass sie nicht wiederhergestellt werden können. Alternativ kann auch die physische Zerstörung der Festplatte durch spezialisierte Dienstleister eine Option sein.

Warum ist die sichere Vernichtung sensibler Daten so wichtig? Wenn sensible Daten nicht sicher vernichtet werden, besteht die Gefahr, dass sie in die falschen Hände geraten. Kriminelle könnten diese Informationen nutzen, um Identitätsdiebstahl zu begehen oder finanziellen Schaden anzurichten. Durch die sichere Vernichtung von sensiblen Daten schützen Sie nicht nur Ihre eigene Privatsphäre, sondern auch die Privatsphäre anderer Personen, deren Daten möglicherweise ebenfalls enthalten sind.

In einer Zeit, in der Datenschutz und Datensicherheit immer wichtiger werden, ist es unerlässlich, auf den sicheren Umgang mit sensiblen Informationen zu achten. Die sichere Vernichtung von sensiblen Daten ist ein einfacher und dennoch entscheidender Schritt zum Schutz Ihrer Privatsphäre und zur Verhinderung von Missbrauch Ihrer persönlichen Informationen. Nehmen Sie sich also bitte die Zeit, um sicherzustellen, dass Ihre sensiblen Daten ordnungsgemäß vernichtet werden und somit nicht in falsche Hände geraten können.

Bewusster Umgang mit sozialen Medien

Bewusster Umgang mit sozialen Medien: Schützen Sie Ihre Privatsphäre online

Soziale Medien haben in den letzten Jahren einen enormen Einfluss auf unser tägliches Leben gewonnen. Plattformen wie Facebook, Instagram und Twitter ermöglichen es uns, mit Freunden und Familie in Kontakt zu bleiben, Informationen auszutauschen und an Diskussionen teilzunehmen. Doch während wir die Vorteile dieser digitalen Netzwerke genießen, sollten wir uns auch bewusst sein, wie wichtig es ist, unsere Privatsphäre online zu schützen.

Der bewusste Umgang mit sozialen Medien beinhaltet verschiedene Aspekte des Datenschutzes und der Datensicherheit. Zunächst einmal sollten Sie Ihre Privatsphäre-Einstellungen überprüfen und anpassen. Stellen Sie sicher, dass nur die Personen, denen Sie vertrauen, Zugriff auf Ihre persönlichen Informationen haben. Überlegen Sie auch genau, welche Art von Informationen Sie teilen möchten. Geben Sie nicht zu viele persönliche Details preis und seien Sie vorsichtig beim Posten von Bildern oder Standortinformationen.

Ein weiterer wichtiger Punkt ist die Kontrolle über Ihre Freundesliste oder Follower. Überprüfen Sie regelmäßig Ihre Kontakte und entfernen Sie Personen, die Ihnen suspekt erscheinen oder denen Sie nicht vertrauen. Denken Sie daran, dass alles, was Sie online teilen, potenziell für eine breite Öffentlichkeit sichtbar sein kann.

Achten Sie auch auf Phishing-Versuche oder betrügerische Aktivitäten in sozialen Medien. Seien Sie vorsichtig beim Klicken auf verdächtige Links oder beim Herunterladen von Dateien aus unbekannten Quellen. Betrüger können versuchen, Ihre persönlichen Informationen zu stehlen oder Malware auf Ihrem Gerät zu installieren. Verwenden Sie starke Passwörter und aktivieren Sie die Zwei-Faktor-Authentifizierung, um Ihr Konto zusätzlich zu schützen.

Neben dem Schutz Ihrer eigenen Privatsphäre sollten Sie auch respektvoll mit den Daten anderer Menschen umgehen. Denken Sie daran, dass das Teilen von Fotos oder Informationen über andere Personen ihre Privatsphäre verletzen kann. Fragen Sie immer um Erlaubnis, bevor Sie Inhalte über andere veröffentlichen.

Ein bewusster Umgang mit sozialen Medien bedeutet auch, sich Zeitlimits zu setzen und regelmäßige Pausen einzulegen. Der übermäßige Konsum von sozialen Medien kann negative Auswirkungen auf unsere psychische Gesundheit haben und uns von realen Beziehungen und Aktivitäten ablenken. Nehmen Sie sich bewusst Zeit für Offline-Aktivitäten und pflegen Sie persönliche Kontakte.

Insgesamt ist ein bewusster Umgang mit sozialen Medien entscheidend, um unsere Privatsphäre online zu schützen. Indem wir unsere Einstellungen überprüfen, vorsichtig mit unseren Informationen umgehen und respektvoll mit anderen Menschen agieren, können wir eine positive Online-Erfahrung gewährleisten. Seien Sie sich bewusst, dass Ihre Daten wertvoll sind und nehmen Sie sich die Zeit, sie angemessen zu schützen.