IT-Sicherheitsmanagement: Schutz vor digitalen Bedrohungen

Unternehmen und Organisationen sind heutzutage mehr denn je von ihren IT-Systemen abhängig. Mit der zunehmenden Digitalisierung steigt jedoch auch die Gefahr von Cyberangriffen und Datenverlust. Aus diesem Grund ist ein effektives IT-Sicherheitsmanagement unerlässlich, um sensible Informationen zu schützen und Betriebsunterbrechungen zu vermeiden.

Das IT-Sicherheitsmanagement umfasst verschiedene Maßnahmen, die darauf abzielen, die Vertraulichkeit, Integrität und Verfügbarkeit von Daten sicherzustellen. Dazu gehören unter anderem:

- Identifizierung von Risiken: Durch eine umfassende Analyse werden potenzielle Schwachstellen und Bedrohungen identifiziert.

- Implementierung von Sicherheitsrichtlinien: Festlegung von klaren Regeln und Verfahren zur Sicherung der IT-Infrastruktur.

- Schulung der Mitarbeiter: Sensibilisierung der Mitarbeiter für Sicherheitsrisiken und Schulung im Umgang mit sicherheitsrelevanten Richtlinien.

- Einsatz von Sicherheitstechnologien: Installation von Firewalls, Virenschutzprogrammen und anderen Sicherheitstools zum Schutz vor Angriffen.

- Regelmäßige Überprüfung und Aktualisierung: Kontinuierliche Überwachung der Sicherheitsmaßnahmen sowie regelmäßige Updates, um auf neue Bedrohungen reagieren zu können.

Durch ein ganzheitliches IT-Sicherheitsmanagement können Unternehmen ihre Daten vor unbefugtem Zugriff schützen, die Betriebskontinuität gewährleisten und das Vertrauen ihrer Kunden stärken. Darüber hinaus sind Organisationen, die hohe Standards in Sachen IT-Sicherheit setzen, besser gerüstet, um gesetzliche Anforderungen wie die Datenschutz-Grundverordnung (DSGVO) einzuhalten.

In einer zunehmend vernetzten Welt ist das Thema IT-Sicherheit von entscheidender Bedeutung. Unternehmen sollten daher in professionelle IT-Sicherheitslösungen investieren und ihr Sicherheitsmanagement kontinuierlich verbessern, um den Herausforderungen des digitalen Zeitalters erfolgreich zu begegnen.

Sechs Vorteile des IT-Sicherheitsmanagements: Schutz, Vertraulichkeit und Compliance im Unternehmen

- Schutz vor Cyberangriffen und Datenmissbrauch

- Gewährleistung der Vertraulichkeit sensibler Unternehmensdaten

- Sicherung der Betriebskontinuität durch Prävention von IT-Störungen

- Einhaltung gesetzlicher Vorgaben wie die Datenschutz-Grundverordnung (DSGVO)

- Stärkung des Kundenvertrauens durch hohe Sicherheitsstandards

- Effektive Risikoerkennung und -minimierung zur Sicherung der Unternehmenswerte

Sechs Nachteile des IT-Sicherheitsmanagements: Kosten, Komplexität und Risiken

- IT-Sicherheitsmaßnahmen können hohe Kosten verursachen und das Budget belasten.

- Komplexe Sicherheitsrichtlinien können zu Verwirrung und Widerstand bei den Mitarbeitern führen.

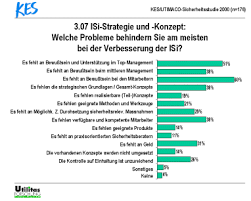

- Fehlende Schulungen und Sensibilisierung der Mitarbeiter können Sicherheitslücken verursachen.

- Eine übermäßige Sicherheit kann die Benutzerfreundlichkeit von IT-Systemen beeinträchtigen.

- Regelmäßige Aktualisierungen und Überprüfungen erfordern Zeit und Ressourcen.

- Trotz aller Maßnahmen besteht keine absolute Garantie gegen Cyberangriffe und Datenverlust.

Schutz vor Cyberangriffen und Datenmissbrauch

Ein wichtiger Vorteil des IT-Sicherheitsmanagements besteht darin, dass es Unternehmen vor Cyberangriffen und Datenmissbrauch schützt. Durch die Implementierung von Sicherheitsmaßnahmen wie Firewalls, Verschlüsselungstechnologien und regelmäßigen Sicherheitsupdates können sensible Daten vor unbefugtem Zugriff geschützt werden. Dies trägt nicht nur dazu bei, finanzielle Verluste und Rufschäden zu vermeiden, sondern stärkt auch das Vertrauen der Kunden in die Sicherheit ihrer persönlichen Informationen. Damit spielt das IT-Sicherheitsmanagement eine entscheidende Rolle dabei, die Integrität und Vertraulichkeit von Unternehmensdaten zu gewährleisten.

Gewährleistung der Vertraulichkeit sensibler Unternehmensdaten

Ein wesentlicher Vorteil des IT-Sicherheitsmanagements besteht in der Gewährleistung der Vertraulichkeit sensibler Unternehmensdaten. Durch den Einsatz von Verschlüsselungstechnologien, Zugriffskontrollen und anderen Sicherheitsmaßnahmen können Unternehmen sicherstellen, dass vertrauliche Informationen vor unbefugtem Zugriff geschützt sind. Dies trägt nicht nur dazu bei, das geistige Eigentum und Wettbewerbsvorteile zu bewahren, sondern stärkt auch das Vertrauen von Kunden und Geschäftspartnern in die Integrität des Unternehmens. Letztendlich ermöglicht die Gewährleistung der Vertraulichkeit sensibler Unternehmensdaten durch ein effektives IT-Sicherheitsmanagement eine solide Grundlage für den langfristigen Erfolg und die Nachhaltigkeit des Unternehmens.

Sicherung der Betriebskontinuität durch Prävention von IT-Störungen

Ein wesentlicher Vorteil des IT-Sicherheitsmanagements besteht darin, die Betriebskontinuität zu sichern, indem IT-Störungen präventiv verhindert werden. Durch die Implementierung von robusten Sicherheitsmaßnahmen und regelmäßigen Überprüfungen können potenzielle Schwachstellen frühzeitig erkannt und behoben werden, bevor sie zu größeren Problemen führen. Auf diese Weise wird sichergestellt, dass die IT-Systeme reibungslos funktionieren und Ausfallzeiten minimiert werden, was wiederum die Produktivität des Unternehmens aufrechterhält und geschäftliche Störungen verhindert.

Einhaltung gesetzlicher Vorgaben wie die Datenschutz-Grundverordnung (DSGVO)

Ein wichtiger Vorteil des IT-Sicherheitsmanagements ist die Einhaltung gesetzlicher Vorgaben wie die Datenschutz-Grundverordnung (DSGVO). Durch die Implementierung geeigneter Sicherheitsmaßnahmen können Unternehmen sicherstellen, dass sie die Datenschutzbestimmungen einhalten und sensible Daten gemäß den gesetzlichen Anforderungen schützen. Dies trägt nicht nur zur Vermeidung von Bußgeldern bei Nichteinhaltung der DSGVO bei, sondern stärkt auch das Vertrauen der Kunden in die Organisation, da sie sicher sein können, dass ihre persönlichen Informationen angemessen geschützt werden.

Stärkung des Kundenvertrauens durch hohe Sicherheitsstandards

Durch die Implementierung eines effektiven IT-Sicherheitsmanagements mit hohen Sicherheitsstandards können Unternehmen das Vertrauen ihrer Kunden stärken. Indem sie zeigen, dass sie die Sicherheit sensibler Daten ernst nehmen und angemessene Maßnahmen zum Schutz vor Cyberangriffen ergreifen, bauen sie eine vertrauenswürdige Beziehung zu ihren Kunden auf. Kunden fühlen sich sicherer, wenn sie wissen, dass ihre persönlichen Informationen geschützt sind, was wiederum die Reputation des Unternehmens stärkt und langfristige Kundenbeziehungen fördert.

Effektive Risikoerkennung und -minimierung zur Sicherung der Unternehmenswerte

Durch ein effektives IT-Sicherheitsmanagement können Unternehmen eine gründliche Risikoerkennung und -minimierung durchführen, um ihre Unternehmenswerte zu schützen. Indem potenzielle Schwachstellen und Bedrohungen frühzeitig identifiziert werden, können gezielte Maßnahmen ergriffen werden, um das Risiko von Cyberangriffen oder Datenverlust zu minimieren. Auf diese Weise können Unternehmen proaktiv handeln, um ihre sensiblen Informationen zu schützen und die Integrität ihres Geschäftsbetriebs sicherzustellen.

IT-Sicherheitsmaßnahmen können hohe Kosten verursachen und das Budget belasten.

Die Implementierung und Aufrechterhaltung von IT-Sicherheitsmaßnahmen können mit erheblichen Kosten verbunden sein und das Budget eines Unternehmens belasten. Die Anschaffung von Sicherheitssoftware, Schulungen für Mitarbeiter, regelmäßige Sicherheitsaudits und die Aktualisierung von Sicherheitstechnologien erfordern finanzielle Ressourcen, die möglicherweise nicht immer in ausreichendem Maße zur Verfügung stehen. Dies kann zu einer Herausforderung werden, insbesondere für kleinere Unternehmen oder Organisationen mit begrenzten finanziellen Mitteln, die dennoch ein angemessenes IT-Sicherheitsniveau aufrechterhalten müssen.

Komplexe Sicherheitsrichtlinien können zu Verwirrung und Widerstand bei den Mitarbeitern führen.

Komplexe Sicherheitsrichtlinien im IT-Sicherheitsmanagement können zu Verwirrung und Widerstand bei den Mitarbeitern führen. Wenn die Sicherheitsvorschriften zu kompliziert oder unklar sind, können Mitarbeiter Schwierigkeiten haben, sie zu verstehen und korrekt umzusetzen. Dies kann zu Fehlern führen, die die Sicherheit des Unternehmens gefährden. Darüber hinaus kann ein zu strenges Sicherheitsregime dazu führen, dass Mitarbeiter sich eingeschränkt oder überwacht fühlen, was wiederum zu Unzufriedenheit und einem Mangel an Kooperation bei der Einhaltung der Richtlinien führen kann. Es ist daher wichtig, dass Sicherheitsrichtlinien klar kommuniziert und verständlich gestaltet werden, um Konfusion und Widerstand unter den Mitarbeitern zu vermeiden.

Fehlende Schulungen und Sensibilisierung der Mitarbeiter können Sicherheitslücken verursachen.

Fehlende Schulungen und Sensibilisierung der Mitarbeiter können erhebliche Sicherheitslücken im IT-Sicherheitsmanagement verursachen. Wenn Mitarbeiter nicht ausreichend über potenzielle Sicherheitsrisiken informiert sind oder nicht über angemessene Schulungen im Umgang mit sicherheitsrelevanten Richtlinien verfügen, können sie unwissentlich Verhaltensweisen an den Tag legen, die die IT-Sicherheit des Unternehmens gefährden. Dies kann von unachtsamem Umgang mit Passwörtern bis hin zur unbeabsichtigten Freigabe sensibler Informationen reichen. Daher ist es entscheidend, dass Unternehmen ihren Mitarbeitern regelmäßige Schulungen und Sensibilisierungsmaßnahmen anbieten, um das Bewusstsein für IT-Sicherheit zu stärken und das Risiko von Sicherheitsvorfällen zu minimieren.

Eine übermäßige Sicherheit kann die Benutzerfreundlichkeit von IT-Systemen beeinträchtigen.

Eine übermäßige Sicherheit im IT-Sicherheitsmanagement kann die Benutzerfreundlichkeit von IT-Systemen erheblich beeinträchtigen. Wenn Sicherheitsmaßnahmen zu restriktiv sind oder zu viele Authentifizierungsschritte erfordern, kann dies die Produktivität der Benutzer verringern und Frustration verursachen. Zu viele Passwörter, komplizierte Zugriffsbeschränkungen oder häufige Sicherheitswarnungen können dazu führen, dass Benutzer Schwierigkeiten haben, ihre Aufgaben effizient auszuführen. Es ist daher wichtig, ein ausgewogenes Verhältnis zwischen Sicherheit und Benutzerfreundlichkeit zu finden, um sowohl die Datenintegrität als auch die Zufriedenheit der Nutzer zu gewährleisten.

Regelmäßige Aktualisierungen und Überprüfungen erfordern Zeit und Ressourcen.

Die regelmäßigen Aktualisierungen und Überprüfungen im IT-Sicherheitsmanagement stellen zweifellos eine Herausforderung dar, da sie sowohl Zeit als auch Ressourcen in Anspruch nehmen. Die kontinuierliche Überwachung der Sicherheitsmaßnahmen erfordert eine sorgfältige Planung und Durchführung, um sicherzustellen, dass die Systeme stets auf dem neuesten Stand sind und angemessen geschützt werden. Dies kann zu einem zusätzlichen Arbeitsaufwand für das IT-Personal führen und gegebenenfalls die Verfügbarkeit von Ressourcen beeinträchtigen, die anderweitig eingesetzt werden könnten. Es ist daher wichtig, einen ausgewogenen Ansatz zu finden, der die Sicherheit gewährleistet, ohne die Effizienz und Produktivität des Unternehmens zu beeinträchtigen.

Trotz aller Maßnahmen besteht keine absolute Garantie gegen Cyberangriffe und Datenverlust.

Trotz aller Maßnahmen im IT-Sicherheitsmanagement besteht keine absolute Garantie gegen Cyberangriffe und Datenverlust. Cyberkriminelle entwickeln kontinuierlich neue Techniken, um Sicherheitssysteme zu umgehen, und selbst die robustesten Sicherheitsvorkehrungen können nicht immer alle potenziellen Bedrohungen abwehren. Ein einziger menschlicher Fehler oder eine unentdeckte Schwachstelle im System kann ausreichen, um einen Cyberangriff zu ermöglichen oder zu einem Datenverlust zu führen. Daher ist es wichtig, dass Unternehmen sich der ständigen Weiterentwicklung von Sicherheitsmaßnahmen bewusst sind und proaktiv handeln, um Risiken zu minimieren.