Der IT-Sicherheitsbeauftragte: Schutz der digitalen Welt

Die digitale Welt ist heute allgegenwärtig und spielt eine entscheidende Rolle in unserem täglichen Leben. Mit der ständig wachsenden Bedeutung von Technologie und dem verstärkten Einsatz von Computern, Netzwerken und mobilen Geräten ist es unerlässlich geworden, die Sicherheit unserer digitalen Infrastruktur zu gewährleisten. Hier kommt der IT-Sicherheitsbeauftragte ins Spiel.

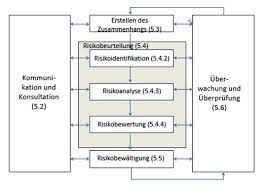

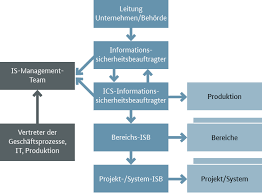

Der IT-Sicherheitsbeauftragte ist ein Experte, der für die Sicherheit von Informationssystemen und Daten verantwortlich ist. Seine Hauptaufgabe besteht darin, potenzielle Bedrohungen zu erkennen, Risiken zu bewerten und Maßnahmen zur Minimierung dieser Risiken zu ergreifen.

Eine seiner Hauptverantwortlichkeiten besteht darin, Sicherheitsrichtlinien und -verfahren zu entwickeln und umzusetzen. Dies beinhaltet die Überwachung des Netzwerks, das Patch-Management, den Zugriffsschutz sowie die Schulung der Mitarbeiter in Bezug auf sicheres Verhalten im Umgang mit Technologie.

Ein weiterer wichtiger Aspekt der Arbeit eines IT-Sicherheitsbeauftragten ist die Reaktion auf Sicherheitsvorfälle. Im Falle eines Angriffs oder einer Datenschutzverletzung ist er dafür verantwortlich, den Vorfall zu untersuchen, geeignete Maßnahmen zur Eindämmung des Schadens zu ergreifen und das System wiederherzustellen.

Um diese Aufgaben erfolgreich zu bewältigen, muss ein IT-Sicherheitsbeauftragter über umfangreiches Fachwissen und Erfahrung in den Bereichen Netzwerksicherheit, Verschlüsselungstechnologien, Firewalls, Virenschutz und mehr verfügen. Er sollte auch über ein starkes Verständnis für die aktuellen Bedrohungen und Trends in der Cyberkriminalität verfügen.

Die Rolle des IT-Sicherheitsbeauftragten ist von großer Bedeutung für Unternehmen und Organisationen jeder Größe. Durch seine Bemühungen werden vertrauliche Informationen geschützt, sensible Daten gesichert und die Integrität der digitalen Infrastruktur gewährleistet.

Es ist wichtig anzumerken, dass IT-Sicherheit eine kontinuierliche Aufgabe ist. Die Technologie entwickelt sich ständig weiter und neue Bedrohungen tauchen auf. Daher muss ein IT-Sicherheitsbeauftragter stets auf dem neuesten Stand bleiben und seine Kenntnisse durch Schulungen und Weiterbildungen aktualisieren.

In einer Welt, die zunehmend von Technologie abhängig ist, spielt der IT-Sicherheitsbeauftragte eine entscheidende Rolle beim Schutz unserer digitalen Welt. Seine Arbeit trägt dazu bei, dass wir sicher online kommunizieren können, unsere Daten geschützt sind und unsere Systeme vor Angriffen geschützt sind.

5 Wesentliche Tipps für IT-Sicherheitsbeauftragte zur Absicherung Ihrer Daten und Systeme

- Halten Sie Ihre Systeme und Daten regelmäßig auf dem neuesten Stand, indem Sie Sicherheitsupdates installieren.

- Erstellen Sie starke Passwörter und ändern Sie sie regelmäßig, um Ihr Konto zu schützen.

- Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen oder Links, insbesondere von unbekannten Absendern.

- Verwenden Sie eine Firewall und ein Antivirenprogramm, um sich vor Malware und Viren zu schützen.

- Sichern Sie regelmäßig Ihre wichtigen Daten, um im Falle eines Systemausfalls oder einer Sicherheitsverletzung darauf zugreifen zu können.

Halten Sie Ihre Systeme und Daten regelmäßig auf dem neuesten Stand, indem Sie Sicherheitsupdates installieren.

Eine wichtige Maßnahme, um die Sicherheit Ihrer Systeme und Daten zu gewährleisten, besteht darin, diese regelmäßig auf dem neuesten Stand zu halten. Dies erreichen Sie durch die Installation von Sicherheitsupdates. Updates enthalten oft wichtige Patches und Verbesserungen, die bekannte Sicherheitslücken schließen und das Risiko von Angriffen verringern können. Indem Sie regelmäßig Updates installieren, stellen Sie sicher, dass Ihre Systeme mit den neuesten Sicherheitsfunktionen ausgestattet sind und potenzielle Schwachstellen minimiert werden. Es ist ratsam, automatische Updates einzurichten oder regelmäßig manuelle Überprüfungen durchzuführen, um sicherzustellen, dass keine wichtigen Updates übersehen werden.

Erstellen Sie starke Passwörter und ändern Sie sie regelmäßig, um Ihr Konto zu schützen.

Ein wichtiger Tipp für einen IT-Sicherheitsbeauftragten ist es, starke Passwörter zu erstellen und sie regelmäßig zu ändern, um das Konto zu schützen. Ein starkes Passwort sollte aus einer Kombination von Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen bestehen. Es ist ratsam, keine persönlichen Informationen wie Namen oder Geburtsdaten als Passwörter zu verwenden. Indem man regelmäßig seine Passwörter ändert, minimiert man das Risiko eines unbefugten Zugriffs auf das Konto und erhöht die Sicherheit der digitalen Identität.

Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen oder Links, insbesondere von unbekannten Absendern.

Es ist äußerst wichtig, vorsichtig zu sein, wenn es um das Öffnen von E-Mail-Anhängen oder Links geht, insbesondere wenn sie von unbekannten Absendern stammen. Cyberkriminelle nutzen oft diese Methode, um schädliche Software einzuschleusen oder persönliche Daten zu stehlen. Ein IT-Sicherheitsbeauftragter würde empfehlen, dass Sie niemals Anhänge oder Links öffnen sollten, wenn Sie nicht sicher sind, wer sie gesendet hat und ob sie vertrauenswürdig sind. Es ist ratsam, immer auf verdächtige E-Mails zu achten und bei Zweifeln den Absender zu kontaktieren, um die Authentizität der Nachricht zu überprüfen. Eine einfache Vorsichtsmaßnahme wie diese kann dazu beitragen, potenzielle Bedrohungen abzuwehren und die Sicherheit Ihrer digitalen Umgebung zu gewährleisten.

Verwenden Sie eine Firewall und ein Antivirenprogramm, um sich vor Malware und Viren zu schützen.

Um sich vor Malware und Viren zu schützen, ist es äußerst wichtig, eine Firewall und ein Antivirenprogramm zu verwenden. Eine Firewall überwacht den Datenverkehr zwischen Ihrem Computer und dem Internet und blockiert potenziell schädliche Verbindungen. Sie fungiert als Schutzschild, der unerwünschten Zugriff auf Ihr System verhindert. Ein Antivirenprogramm wiederum erkennt, blockiert und entfernt schädliche Software wie Viren, Trojaner und Spyware von Ihrem Computer. Es scannt regelmäßig Ihr System auf Bedrohungen und aktualisiert sich automatisch, um mit den neuesten Virendefinitionen auf dem neuesten Stand zu sein. Die Kombination aus Firewall und Antivirenprogramm bildet eine starke Verteidigungslinie gegen Malware-Infektionen und sorgt dafür, dass Ihre Daten sicher bleiben.

Sichern Sie regelmäßig Ihre wichtigen Daten, um im Falle eines Systemausfalls oder einer Sicherheitsverletzung darauf zugreifen zu können.

Eine wichtige Maßnahme, um die Sicherheit Ihrer digitalen Daten zu gewährleisten, ist die regelmäßige Sicherung Ihrer wichtigen Daten. Im Falle eines Systemausfalls oder einer Sicherheitsverletzung können Sie so auf Ihre gesicherten Daten zugreifen. Durch regelmäßige Backups stellen Sie sicher, dass im Ernstfall keine wertvollen Informationen verloren gehen und Sie schnell wieder auf Ihre wichtigen Dateien zugreifen können. Es ist ratsam, automatisierte Backup-Lösungen zu nutzen und diese regelmäßig zu überprüfen, um sicherzustellen, dass alle relevanten Daten gesichert werden. Eine solide Datensicherungsstrategie ist ein wesentlicher Bestandteil der IT-Sicherheit und trägt maßgeblich zur Wiederherstellungsfähigkeit Ihres Systems bei.