Die Technologie und ihre Auswirkungen auf unser tägliches Leben

Technologie hat sich zu einem integralen Bestandteil unseres modernen Lebens entwickelt. Sie hat unsere Art zu kommunizieren, zu arbeiten, zu lernen und sogar zu spielen revolutioniert. Von Smartphones über soziale Medien bis hin zur künstlichen Intelligenz hat die Technologie unsere Welt in vielerlei Hinsicht verändert.

Ein Bereich, in dem die Technologie einen großen Einfluss hatte, ist die Kommunikation. Früher waren Briefe und Festnetztelefone die Hauptmittel der Kommunikation. Heute haben wir jedoch eine Vielzahl von Möglichkeiten, um mit anderen Menschen in Kontakt zu treten. E-Mails, Messaging-Apps und soziale Medien ermöglichen es uns, schnell und einfach mit Freunden und Familie auf der ganzen Welt zu kommunizieren.

Auch in der Arbeitswelt hat die Technologie eine enorme Bedeutung erlangt. Automatisierung und digitale Prozesse haben viele Arbeitsabläufe vereinfacht und effizienter gemacht. Die Möglichkeit des Homeoffice ist dank der technologischen Fortschritte Realität geworden, was Flexibilität und eine bessere Work-Life-Balance ermöglicht.

Darüber hinaus hat die Technologie den Bildungssektor revolutioniert. E-Learning-Plattformen ermöglichen es uns, von überall aus auf Wissen zuzugreifen und uns weiterzubilden. Online-Kurse bieten Flexibilität für Berufstätige oder Menschen mit anderen Verpflichtungen.

In den letzten Jahren haben wir auch einen enormen Fortschritt im Bereich der künstlichen Intelligenz erlebt. Maschinen können nun komplexe Aufgaben ausführen, die zuvor nur Menschen vorbehalten waren. Von selbstfahrenden Autos bis hin zu Sprachassistenten wie Siri oder Alexa hat künstliche Intelligenz unser Leben komfortabler und effizienter gemacht.

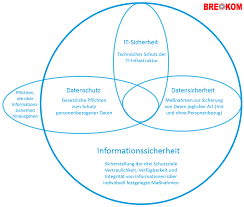

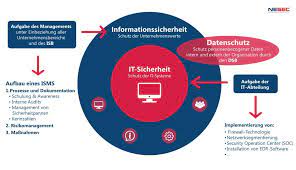

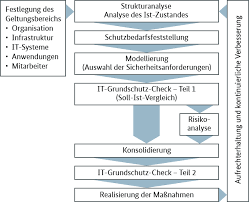

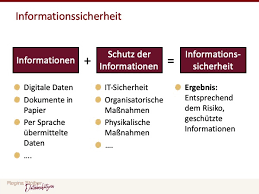

Natürlich gibt es auch Herausforderungen im Zusammenhang mit der Technologie. Datenschutz und Cybersicherheit sind wichtige Themen, die angegangen werden müssen, um das Vertrauen der Menschen in die Technologie aufrechtzuerhalten. Außerdem besteht die Gefahr einer digitalen Kluft, da nicht jeder Zugang zu den neuesten Technologien hat.

Trotzdem ist die Technologie zweifellos ein treibender Motor für Fortschritt und Innovation. Sie hat unsere Welt vernetzt und uns in vielerlei Hinsicht bereichert. Es ist wichtig, ihre Potenziale zu nutzen und gleichzeitig verantwortungsbewusst mit ihr umzugehen.

Die Zukunft der Technologie sieht vielversprechend aus, mit Entwicklungen wie dem Internet der Dinge, virtueller Realität und Robotik. Diese werden weiterhin unsere Art zu leben, zu arbeiten und zu interagieren verändern.

Insgesamt ist die Technologie ein faszinierendes Feld, das uns unbegrenzte Möglichkeiten bietet. Es liegt an uns, sie klug einzusetzen und sicherzustellen, dass sie zum Wohl der Gesellschaft eingesetzt wird.

9 Häufig gestellte Fragen zur Technologie: Eine Übersicht

- Welche Technologien gibt es?

- Welche neuen Technologien sind auf dem Markt?

- Wie kann man die neueste Technologie nutzen?

- Welche Vorteile bietet die neue Technologie?

- Wie schützt man sich vor den Gefahren der Digitalisierung?

- Was ist eine Cloud-Technologie und wofür wird sie verwendet?

- Was ist das Internet of Things (IoT) und wofür kann es verwendet werden?

- Wie funktioniert Künstliche Intelligenz (KI)?

- Welche Sicherheitstechniken sollten bei der Verwendung von Technologien berücksichtigt werden?

Welche Technologien gibt es?

Es gibt eine breite Palette von Technologien, die in verschiedenen Bereichen eingesetzt werden. Hier sind einige Beispiele:

- Künstliche Intelligenz (KI): Diese Technologie ermöglicht Maschinen, menschenähnliche Denk- und Lernfähigkeiten zu entwickeln. KI wird in Bereichen wie Spracherkennung, Bilderkennung, maschinellem Lernen und Robotik eingesetzt.

- Internet der Dinge (IoT): Das IoT bezieht sich auf die Vernetzung von Geräten über das Internet, um Daten auszutauschen und Aktionen auszuführen. Beispiele für IoT-Anwendungen sind intelligente Haushaltsgeräte, vernetzte Autos und intelligente Städte.

- Blockchain: Diese Technologie ermöglicht es, Transaktionen sicher und transparent zu speichern und zu verwalten. Blockchain wird oft im Finanzsektor für Kryptowährungen wie Bitcoin verwendet, hat aber auch Anwendungen in Bereichen wie Lieferkettenmanagement und Gesundheitswesen.

- Virtual Reality (VR) und Augmented Reality (AR): VR erzeugt eine computergenerierte Umgebung, die es Benutzern ermöglicht, in eine virtuelle Welt einzutauchen. AR hingegen überlagert computergenerierte Inhalte mit der realen Welt. Beide Technologien finden Anwendung in den Bereichen Gaming, Bildung, Architektur und Medizin.

- Robotik: Roboter werden entwickelt, um menschenähnliche Aufgaben auszuführen oder uns bei bestimmten Aufgaben zu unterstützen. Sie finden Anwendung in der industriellen Fertigung, Medizin, Logistik und vielen anderen Bereichen.

- 3D-Druck: Diese Technologie ermöglicht es, dreidimensionale Objekte schichtweise aufzubauen. 3D-Druck wird in der Fertigung, Architektur, Medizin und sogar in der Lebensmittelindustrie eingesetzt.

- Cloud Computing: Dies bezieht sich auf die Bereitstellung von Rechenleistung, Speicherplatz und Anwendungen über das Internet. Cloud Computing ermöglicht den einfachen Zugriff auf Daten und Ressourcen von überall aus und wird in Unternehmen, Bildungseinrichtungen und vielen anderen Bereichen genutzt.

Das sind nur einige Beispiele für Technologien, die unsere Welt prägen. Die technologische Entwicklung schreitet jedoch schnell voran, und es ist zu erwarten, dass noch viele weitere innovative Technologien in naher Zukunft entstehen werden.

Welche neuen Technologien sind auf dem Markt?

Der Technologiemarkt entwickelt sich ständig weiter, und es gibt immer wieder neue aufregende Technologien, die auf den Markt kommen. Hier sind einige der aktuellen Innovationen:

- 5G-Netzwerke: Die Einführung von 5G hat eine schnellere und zuverlässigere drahtlose Kommunikation ermöglicht. Es verspricht höhere Geschwindigkeiten, niedrigere Latenzzeiten und eine größere Netzwerk-Kapazität, was zu einer verbesserten Konnektivität führt.

- Künstliche Intelligenz (KI): KI hat in den letzten Jahren große Fortschritte gemacht und wird in verschiedenen Bereichen eingesetzt. Von Sprachassistenten wie Siri oder Alexa bis hin zur Bilderkennung und autonomen Fahrzeugen hat KI das Potenzial, unser tägliches Leben zu revolutionieren.

- Internet der Dinge (IoT): Das IoT bezieht sich auf die Vernetzung von Alltagsgegenständen mit dem Internet. Dadurch können Geräte miteinander kommunizieren und Daten austauschen. Beispiele dafür sind intelligente Haushaltsgeräte, Wearables wie Fitness-Tracker oder vernetzte Überwachungssysteme.

- Virtual Reality (VR) und Augmented Reality (AR): VR erzeugt eine komplett immersive virtuelle Umgebung, während AR digitale Inhalte über die reale Welt legt. Diese Technologien werden zunehmend in Bereichen wie Gaming, Bildung, Medizin und Architektur eingesetzt.

- Blockchain-Technologie: Bekannt als die zugrunde liegende Technologie von Kryptowährungen wie Bitcoin, hat die Blockchain das Potenzial, Transaktionen sicherer und transparenter zu machen. Sie wird auch in anderen Bereichen wie Supply Chain Management und Vertragswesen eingesetzt.

- Drohnen: Drohnen haben sich zu einem beliebten Werkzeug für verschiedene Anwendungen entwickelt, darunter Luftbildfotografie, Inspektionen von Infrastrukturen, Paketzustellung und sogar Unterhaltung.

- Biometrische Technologien: Biometrische Authentifizierungsmethoden wie Fingerabdruck- oder Gesichtserkennung werden immer häufiger eingesetzt, um unsere Geräte und Daten zu schützen.

Diese Liste ist nur ein kleiner Einblick in die Vielzahl an neuen Technologien auf dem Markt. Es ist spannend zu sehen, wie sich der Technologiebereich weiterentwickelt und welchen Einfluss diese Innovationen auf unser tägliches Leben haben werden.

Wie kann man die neueste Technologie nutzen?

Die Nutzung der neuesten Technologie kann auf verschiedene Weise erfolgen. Hier sind einige Tipps, wie Sie die Vorteile der neuesten Technologie nutzen können:

- Bleiben Sie informiert: Halten Sie sich über die neuesten technologischen Entwicklungen auf dem Laufenden. Lesen Sie Fachzeitschriften, folgen Sie relevanten Blogs und Websites, abonnieren Sie Newsletter oder nutzen Sie soziale Medien, um über die neuesten Trends informiert zu bleiben.

- Besuchen Sie Messen und Konferenzen: Technologiemesse und -konferenzen sind großartige Orte, um die neueste Technologie aus erster Hand kennenzulernen. Hier haben Sie die Möglichkeit, innovative Produkte zu sehen und mit Experten in Kontakt zu treten.

- Nutzen Sie Online-Ressourcen: Das Internet bietet eine Fülle von Informationen über neue Technologien. Nutzen Sie Online-Tutorials, Webinare oder Videos, um mehr über deren Funktionsweise und Anwendungsbereiche zu erfahren.

- Nehmen Sie an Schulungen teil: Wenn es um komplexe Technologien geht, kann es hilfreich sein, an Schulungen oder Kursen teilzunehmen. Dies ermöglicht es Ihnen, Ihre Kenntnisse zu vertiefen und praktische Erfahrungen zu sammeln.

- Testphasen oder Probemitgliedschaften nutzen: Viele Unternehmen bieten Testphasen oder Probemitgliedschaften für ihre neuen Produkte an. Nutzen Sie diese Gelegenheit, um die Funktionen auszuprobieren und festzustellen, ob sie Ihren Bedürfnissen entsprechen.

- Netzwerken mit Gleichgesinnten: Treten Sie Branchengruppen, Foren oder Online-Communitys bei, um sich mit anderen Personen auszutauschen, die an neuer Technologie interessiert sind. Hier können Sie Erfahrungen teilen, Tipps erhalten und von anderen lernen.

- Denken Sie an Ihre Ziele: Überlegen Sie, wie die neueste Technologie Ihren persönlichen oder beruflichen Zielen dienen kann. Identifizieren Sie Bereiche, in denen sie Ihnen helfen kann, effizienter zu arbeiten, neue Fähigkeiten zu entwickeln oder Probleme zu lösen.

- Seien Sie offen für Veränderungen: Die neueste Technologie bringt oft Veränderungen mit sich. Seien Sie bereit, sich anzupassen und neue Arbeitsweisen oder Prozesse zu erlernen. Offenheit und Flexibilität sind entscheidend für eine erfolgreiche Nutzung der neuesten Technologie.

Indem Sie diese Tipps befolgen und aktiv nach Möglichkeiten suchen, können Sie die neueste Technologie optimal nutzen und von ihren Vorteilen profitieren.

Welche Vorteile bietet die neue Technologie?

Die neue Technologie bietet eine Vielzahl von Vorteilen, die unser Leben in vielen Bereichen verbessern können. Hier sind einige der wichtigsten Vorteile:

- Effizienzsteigerung: Durch den Einsatz moderner Technologie können Arbeitsprozesse automatisiert und optimiert werden. Das spart Zeit und Ressourcen, erhöht die Produktivität und ermöglicht es Unternehmen, effizienter zu arbeiten.

- Verbesserte Kommunikation: Die neuen Kommunikationstechnologien haben unsere Art zu kommunizieren revolutioniert. E-Mails, Messaging-Apps und soziale Medien ermöglichen es uns, schnell und einfach mit anderen Menschen auf der ganzen Welt in Kontakt zu treten. Dadurch wird die Zusammenarbeit erleichtert und der Austausch von Informationen beschleunigt.

- Zugang zu Wissen: Durch das Internet haben wir Zugang zu einer Fülle von Informationen und Wissen. E-Learning-Plattformen ermöglichen es uns, neue Fähigkeiten zu erlernen und uns weiterzubilden, unabhängig von unserem Standort oder unseren zeitlichen Möglichkeiten.

- Verbesserte Gesundheitsversorgung: Fortschritte in der medizinischen Technologie haben zu besseren Diagnoseverfahren, effektiveren Behandlungen und einer insgesamt verbesserten Gesundheitsversorgung geführt. Telemedizin ermöglicht es Patienten, medizinische Beratung aus der Ferne zu erhalten, was besonders für Menschen in ländlichen Gebieten oder mit eingeschränkter Mobilität von Vorteil ist.

- Erleichterung des Alltags: Smart Home-Technologien machen unser Zuhause intelligenter und komfortabler. Von sprachgesteuerten Assistenten bis hin zu vernetzten Geräten können wir unser Zuhause effizienter und bequemer gestalten.

- Umweltfreundlichkeit: Neue Technologien ermöglichen es uns, umweltfreundlichere Lösungen zu finden. Von erneuerbaren Energien bis hin zu energieeffizienten Geräten tragen technologische Innovationen dazu bei, den ökologischen Fußabdruck zu reduzieren und nachhaltigere Lebensweisen zu fördern.

Diese Vorteile sind jedoch nicht ohne Herausforderungen. Datenschutz, Sicherheitsrisiken und soziale Auswirkungen sind Aspekte, die bei der Nutzung neuer Technologien berücksichtigt werden müssen. Dennoch bieten die neuen technologischen Entwicklungen viele Chancen und Möglichkeiten, die unser Leben positiv beeinflussen können.

Wie schützt man sich vor den Gefahren der Digitalisierung?

In einer zunehmend digitalisierten Welt ist es wichtig, sich bewusst vor den Gefahren zu schützen, die mit der Nutzung von Technologie und dem Internet verbunden sind. Hier sind einige wichtige Schritte, die Sie ergreifen können, um Ihre digitale Sicherheit zu gewährleisten:

- Starke Passwörter verwenden: Verwenden Sie für Ihre Online-Konten starke und einzigartige Passwörter. Kombinieren Sie Buchstaben, Zahlen und Sonderzeichen und vermeiden Sie leicht zu erratende Informationen wie Geburtsdaten oder Namen.

- Aktualisieren Sie Ihre Software regelmäßig: Halten Sie Ihr Betriebssystem, Ihre Apps und Ihren Antivirenschutz auf dem neuesten Stand, um Sicherheitslücken zu schließen.

- Vorsicht beim Öffnen von E-Mails und Anhängen: Seien Sie vorsichtig beim Öffnen von E-Mails von unbekannten Absendern oder beim Herunterladen von Anhängen. Diese könnten schädliche Software enthalten.

- Verwenden Sie eine Firewall: Aktivieren Sie eine Firewall auf Ihrem Computer oder Router, um unerwünschte Zugriffe auf Ihr Netzwerk zu blockieren.

- Sichern Sie Ihre Daten: Regelmäßige Backups Ihrer wichtigen Dateien sind entscheidend, falls Ihr Gerät beschädigt wird oder gehackt wird.

- Vermeiden Sie unsichere WLAN-Netzwerke: Nutzen Sie öffentliche WLAN-Netzwerke mit Vorsicht und vermeiden Sie die Übermittlung sensibler Informationen wie Bankdaten über ungesicherte Netzwerke.

- Überprüfen Sie Ihre Datenschutzeinstellungen: Nehmen Sie sich Zeit, um die Datenschutzeinstellungen Ihrer Online-Konten zu überprüfen und anzupassen. Begrenzen Sie den Zugriff auf Ihre persönlichen Informationen.

- Seien Sie vorsichtig in den sozialen Medien: Denken Sie zweimal darüber nach, welche persönlichen Informationen Sie in sozialen Medien teilen. Seien Sie sich bewusst, dass diese Informationen von anderen gesehen werden können.

- Nutzen Sie starke Verschlüsselung: Verwenden Sie verschlüsselte Verbindungen (HTTPS) beim Surfen im Internet und bei der Übermittlung sensibler Daten.

- Bilden Sie sich fort: Halten Sie sich über die neuesten Bedrohungen und Sicherheitspraktiken auf dem Laufenden und bilden Sie sich regelmäßig weiter.

Indem Sie diese Maßnahmen ergreifen, können Sie Ihre digitale Sicherheit verbessern und sich vor den Gefahren der Digitalisierung schützen. Denken Sie daran, dass Vorsicht und Achtsamkeit entscheidend sind, um ein sichereres Online-Erlebnis zu gewährleisten.

Was ist eine Cloud-Technologie und wofür wird sie verwendet?

Cloud-Technologie bezieht sich auf die Bereitstellung von Computing-Ressourcen, wie Speicherplatz, Rechenleistung und Anwendungen, über das Internet. Statt lokal auf einem physischen Gerät oder Server gespeichert und ausgeführt zu werden, werden diese Ressourcen in einer entfernten Datenzentrale verwaltet und über das Internet zugänglich gemacht.

Die Cloud-Technologie wird in verschiedenen Bereichen eingesetzt:

- Datenspeicherung: Cloud-Speicherdienste ermöglichen es Benutzern, ihre Dateien, Dokumente und Medieninhalte online zu speichern. Dadurch können sie von verschiedenen Geräten aus darauf zugreifen und sie einfach teilen oder synchronisieren.

- Software-as-a-Service (SaaS): Bei SaaS-Anwendungen wird die Software über die Cloud bereitgestellt und nicht lokal auf dem Computer installiert. Benutzer können auf die Anwendung über das Internet zugreifen und sie nutzen, ohne sich um Installationen oder Updates kümmern zu müssen. Beispiele für SaaS sind E-Mail-Dienste wie Gmail oder Unternehmenssoftware wie Customer Relationship Management (CRM) Systeme.

- Plattform-as-a-Service (PaaS): PaaS bietet Entwicklern eine Plattform zum Erstellen, Testen und Bereitstellen von Anwendungen über die Cloud. Dadurch entfällt die Notwendigkeit für den Kauf von eigenen Servern oder Infrastruktur. Entwickler können ihre Anwendungen schnell entwickeln und skalieren.

- Infrastructure-as-a-Service (IaaS): IaaS stellt virtuelle Hardware-Ressourcen zur Verfügung, einschließlich Rechenleistung, Speicherplatz und Netzwerkressourcen. Unternehmen können diese Ressourcen nutzen, um ihre eigenen IT-Infrastrukturen aufzubauen, ohne physische Server vor Ort zu betreiben. Dies ermöglicht Flexibilität und Skalierbarkeit je nach Bedarf.

Die Verwendung von Cloud-Technologie bietet eine Reihe von Vorteilen. Dazu gehören:

– Skalierbarkeit: Benutzer können die Ressourcen je nach Bedarf erhöhen oder verringern, ohne physische Hardware hinzufügen oder entfernen zu müssen.

– Kosteneffizienz: Die Nutzung der Cloud eliminiert die Notwendigkeit für den Kauf und die Wartung teurer Hardware. Unternehmen zahlen nur für die tatsächlich genutzten Ressourcen.

– Flexibilität und Mobilität: Benutzer können von überall aus auf ihre Daten und Anwendungen zugreifen, solange sie eine Internetverbindung haben. Dies ermöglicht mobiles Arbeiten und erhöht die Zusammenarbeit.

– Datenintegrität und Sicherheit: Cloud-Anbieter implementieren strenge Sicherheitsmaßnahmen, um die Daten ihrer Kunden zu schützen. Die Daten werden in redundanten Systemen gespeichert, um Verluste zu vermeiden.

Insgesamt bietet Cloud-Technologie eine flexible und effiziente Möglichkeit, Computing-Ressourcen bereitzustellen und zu nutzen. Sie hat das Potenzial, Unternehmen und Einzelpersonen bei der Optimierung ihrer Arbeitsabläufe und dem Zugriff auf innovative Dienste zu unterstützen.

Was ist das Internet of Things (IoT) und wofür kann es verwendet werden?

Das Internet der Dinge (IoT) bezieht sich auf die Vernetzung von physischen Geräten und Objekten über das Internet. Diese Geräte sind mit Sensoren, Software und Netzwerkverbindungen ausgestattet, die es ihnen ermöglichen, Daten zu sammeln, auszutauschen und zu analysieren.

Das IoT bietet eine Vielzahl von Anwendungsmöglichkeiten und kann in verschiedenen Bereichen eingesetzt werden:

- Smart Homes: Durch das IoT können verschiedene Geräte in einem Haus miteinander verbunden werden. Beispielsweise können intelligente Thermostate die Raumtemperatur automatisch anpassen oder intelligente Beleuchtungssysteme das Licht basierend auf Präferenzen oder Anwesenheit steuern.

- Industrie 4.0: Das IoT ermöglicht die Vernetzung von Maschinen und Anlagen in der Industrie. Dadurch können Produktionsprozesse optimiert, Wartungszyklen verbessert und Energieeffizienz gesteigert werden.

- Gesundheitswesen: Im Gesundheitsbereich kann das IoT zur Überwachung von Patienten eingesetzt werden. Wearable-Geräte wie Fitness-Tracker oder intelligente Implantate können Vitaldaten erfassen und an Ärzte oder medizinische Einrichtungen senden.

- Verkehrssysteme: Das IoT kann dazu beitragen, den Verkehrsfluss in Städten zu verbessern. Intelligente Verkehrsleitsysteme können Daten über Verkehrsstaus sammeln und diese Informationen nutzen, um alternative Routen vorzuschlagen oder Ampelschaltungen anzupassen.

- Landwirtschaft: Durch das IoT können Landwirte ihre Felder und Nutztiere überwachen. Sensoren können Daten zu Bodenfeuchtigkeit, Temperatur oder Tiergesundheit liefern, um die Effizienz der landwirtschaftlichen Prozesse zu verbessern.

- Umweltschutz: Das IoT kann zur Überwachung von Umweltparametern wie Luftqualität, Wasserqualität oder Abfallmanagement eingesetzt werden. Diese Daten können genutzt werden, um Umweltverschmutzung zu überwachen und Maßnahmen zur Verbesserung der Nachhaltigkeit zu ergreifen.

Das Internet der Dinge eröffnet eine Vielzahl von Möglichkeiten und hat das Potenzial, unseren Alltag zu erleichtern und unsere Lebensqualität zu verbessern. Es ist jedoch wichtig, Sicherheitsaspekte im Auge zu behalten und Datenschutzrichtlinien einzuhalten, um Missbrauch oder unbefugten Zugriff auf die gesammelten Daten zu verhindern.

Wie funktioniert Künstliche Intelligenz (KI)?

Künstliche Intelligenz (KI) bezieht sich auf die Fähigkeit von Computern oder Maschinen, Aufgaben auszuführen, die normalerweise menschliches Denken erfordern würden. KI-Systeme können lernen, Schlussfolgerungen ziehen, Probleme lösen und Entscheidungen treffen, ähnlich wie ein menschlicher Verstand.

Es gibt verschiedene Ansätze und Techniken, die bei der Entwicklung von KI zum Einsatz kommen. Einer der wichtigsten Ansätze ist das maschinelle Lernen. Hierbei werden Algorithmen verwendet, um Daten zu analysieren und Muster zu erkennen. Durch den Prozess des maschinellen Lernens können KI-Systeme aus Erfahrungen lernen und ihre Leistung im Laufe der Zeit verbessern.

Es gibt verschiedene Arten des maschinellen Lernens, darunter überwachtes Lernen, unüberwachtes Lernen und bestärkendes Lernen. Beim überwachten Lernen werden KI-Modelle mit gelabelten Daten trainiert, sodass sie Muster erkennen können. Beim unüberwachten Lernen hingegen werden KI-Modelle ohne spezifische Anweisungen trainiert und sollen selbstständig Muster oder Strukturen in den Daten identifizieren. Beim bestärkenden Lernen lernt die KI durch Interaktion mit ihrer Umgebung und erhält positive oder negative Rückmeldungen basierend auf ihren Handlungen.

Ein weiterer wichtiger Aspekt der KI ist die natürliche Sprachverarbeitung (Natural Language Processing, NLP). Dies ermöglicht es Computern, menschliche Sprache zu verstehen und darauf zu reagieren. NLP wird in Chatbots, Sprachassistenten und Übersetzungsprogrammen eingesetzt.

Neuronale Netzwerke sind eine weitere Technik, die in der KI verwendet wird. Hierbei werden künstliche neuronale Netzwerke geschaffen, die aus miteinander verbundenen Knoten bestehen und Informationen verarbeiten können. Diese Netzwerke ahmen das menschliche Gehirn nach und können komplexe Muster erkennen.

KI-Systeme können auch aufgrund von Expertensystemen oder regelbasierten Systemen arbeiten. Dabei werden Regeln und Wissen von Fachleuten in das System integriert, um spezifische Aufgaben zu erfüllen. Diese Systeme basieren auf logischen Schlussfolgerungen und Entscheidungsprozessen.

Es ist wichtig zu beachten, dass KI-Systeme nur so gut sind wie die Daten, mit denen sie trainiert wurden. Sie sind darauf angewiesen, qualitativ hochwertige Daten zu erhalten, um genaue Ergebnisse liefern zu können. Zudem besteht immer die Notwendigkeit einer menschlichen Überwachung und Kontrolle, um sicherzustellen, dass KI-Systeme ethisch und verantwortungsvoll eingesetzt werden.

Insgesamt ist Künstliche Intelligenz ein faszinierendes Feld mit vielen Anwendungsmöglichkeiten. Die Techniken und Ansätze der KI entwickeln sich ständig weiter und bieten Potenziale für Fortschritt in verschiedenen Bereichen wie Medizin, Verkehr, Finanzen und vielen mehr.

Welche Sicherheitstechniken sollten bei der Verwendung von Technologien berücksichtigt werden?

Bei der Verwendung von Technologien ist es wichtig, Sicherheitsmaßnahmen zu berücksichtigen, um persönliche Daten zu schützen und Cyberangriffe zu verhindern. Hier sind einige wichtige Sicherheitstechniken, die beachtet werden sollten:

- Starke Passwörter verwenden: Verwenden Sie für Ihre Konten starke, einzigartige Passwörter, die aus einer Kombination von Buchstaben, Zahlen und Sonderzeichen bestehen. Vermeiden Sie einfache oder leicht zu erratende Passwörter.

- Zwei-Faktor-Authentifizierung (2FA): Aktivieren Sie die Zwei-Faktor-Authentifizierung für Ihre Konten, wann immer möglich. Dadurch wird eine zusätzliche Sicherheitsebene hinzugefügt, indem ein zweiter Bestätigungsschritt erforderlich ist, z.B. ein Einmalpasswort per SMS oder eine Authentifizierungs-App.

- Software-Updates durchführen: Halten Sie Ihre Geräte und Software auf dem neuesten Stand, indem Sie regelmäßig Updates installieren. Diese Updates enthalten oft wichtige Sicherheitspatches und schließen bekannte Schwachstellen.

- Vorsicht bei Phishing-E-Mails: Seien Sie vorsichtig beim Öffnen von E-Mails unbekannter Absender oder verdächtiger Links und Anhänge. Phishing-E-Mails können dazu führen, dass persönliche Informationen gestohlen werden oder schädliche Software auf Ihrem Gerät installiert wird.

- Sichere Netzwerkverbindungen nutzen: Vermeiden Sie das Surfen auf unsicheren Websites oder das Herstellen von Verbindungen über öffentliche WLAN-Netzwerke, da diese anfällig für Angriffe sein können. Verwenden Sie stattdessen sichere Netzwerkverbindungen, z.B. verschlüsselte Wi-Fi-Verbindungen oder ein Virtual Private Network (VPN).

- Datensicherung: Sichern Sie regelmäßig wichtige Daten, um sich vor Datenverlust durch Hardwareausfälle oder Ransomware-Angriffe zu schützen. Verwenden Sie dazu externe Festplatten, Cloud-Speicher oder andere Backup-Lösungen.

- Antivirensoftware verwenden: Installieren Sie eine vertrauenswürdige Antivirensoftware auf Ihren Geräten, um schädliche Software zu erkennen und zu entfernen.

- Datenschutzeinstellungen überprüfen: Überprüfen Sie regelmäßig die Datenschutzeinstellungen Ihrer Geräte und Online-Konten, um sicherzustellen, dass Sie die Kontrolle über Ihre persönlichen Informationen behalten.

- Sensible Daten verschlüsseln: Wenn Sie sensible Daten speichern oder übertragen müssen, verwenden Sie Verschlüsselungstechniken, um sicherzustellen, dass sie vor unbefugtem Zugriff geschützt sind.

- Sicherheitsbewusstsein schärfen: Bleiben Sie über aktuelle Bedrohungen und Sicherheitsbest Practices informiert. Schulen Sie sich selbst und Ihre Mitarbeiter regelmäßig in Bezug auf Cybersicherheit und sensibilisieren Sie sie für potenzielle Risiken.

Indem man diese Sicherheitstechniken berücksichtigt, kann man dazu beitragen, die persönlichen Daten zu schützen und die Sicherheit bei der Verwendung von Technologien zu gewährleisten.