Das BSI Grundschutz-Kompendium: Ein umfassender Leitfaden für IT-Sicherheit

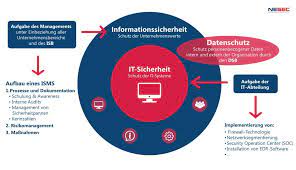

In einer zunehmend digitalisierten Welt ist die Sicherheit von Informationssystemen und Daten von größter Bedeutung. Unternehmen, Behörden und Organisationen müssen sicherstellen, dass ihre IT-Infrastruktur vor Bedrohungen geschützt ist und vertrauliche Informationen nicht in falsche Hände gelangen. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat dafür das Grundschutz-Kompendium entwickelt, einen umfassenden Leitfaden für IT-Sicherheit.

Das BSI Grundschutz-Kompendium bietet einen strukturierten Ansatz zur Identifizierung und Umsetzung von Sicherheitsmaßnahmen. Es stellt eine Sammlung von Best Practices dar, die auf jahrelanger Erfahrung und Expertise basiert. Das Kompendium deckt verschiedene Aspekte der IT-Sicherheit ab, darunter Netzwerksicherheit, Datenschutz, physische Sicherheit und vieles mehr.

Ein zentraler Bestandteil des BSI Grundschutz-Kompendiums ist die Grundschutzkataloge. Diese Kataloge enthalten eine umfangreiche Liste von Maßnahmen zur Absicherung verschiedener IT-Komponenten wie Server, Clients, Netzwerke und Anwendungen. Die Maßnahmen sind nach ihrer Relevanz und Wirksamkeit gegenüber bestimmten Bedrohungen priorisiert.

Das Kompendium bietet auch eine Risikoanalyse-Methode anhand der sogenannten „Gefährdungskataloge“. Diese Kataloge enthalten eine Vielzahl von Bedrohungsszenarien, die Unternehmen bei der Identifizierung potenzieller Risiken unterstützen. Anhand dieser Szenarien können Organisationen ihre Sicherheitsmaßnahmen gezielt ausrichten und Schwachstellen in ihrer IT-Infrastruktur identifizieren.

Ein weiterer wichtiger Bestandteil des BSI Grundschutz-Kompendiums sind die IT-Grundschutz-Profile. Diese Profile bieten eine Art „Baukastensystem“ für die Umsetzung von Sicherheitsmaßnahmen. Sie enthalten Empfehlungen und Vorgaben für spezifische Anwendungsfälle und Branchen, sodass Unternehmen ihre Sicherheitsstrategie an ihre individuellen Bedürfnisse anpassen können.

Das BSI Grundschutz-Kompendium ist ein dynamisches Werkzeug, das kontinuierlich aktualisiert wird, um den neuesten Entwicklungen in der IT-Sicherheit gerecht zu werden. Es ist sowohl für kleine als auch große Organisationen geeignet und bietet einen flexiblen Ansatz zur Verbesserung der IT-Sicherheit.

Die Verwendung des BSI Grundschutz-Kompendiums hat viele Vorteile. Unternehmen können ihre IT-Sicherheit verbessern, Risiken minimieren und Compliance-Anforderungen erfüllen. Darüber hinaus bietet das Kompendium klare Richtlinien und Empfehlungen, die es Organisationen ermöglichen, effektive Sicherheitsmaßnahmen zu implementieren, ohne von Grund auf neu beginnen zu müssen.

Insgesamt ist das BSI Grundschutz-Kompendium ein unverzichtbares Werkzeug für alle Organisationen, die ihre IT-Sicherheit verbessern möchten. Es bietet einen strukturierten Ansatz zur Identifizierung und Umsetzung von Sicherheitsmaßnahmen und hilft Unternehmen dabei, ihre IT-Infrastruktur vor Bedrohungen zu schützen. Mit dem BSI Grundschutz-Kompendium können Organisationen sicherstellen, dass ihre Daten und Informationssysteme geschützt sind und sie ihre Geschäftsprozesse sicher ausführen können.

4 Häufig gestellte Fragen zum BSI Grundschutz Kompendium

- Wie viele Bausteine BSI Grundschutz?

- Welche Bausteine des BSI Kompendiums gehören zu den zehn Schichten des IT grundschutzes?

- Was ist das IT Grundsatz Kompendium?

- Ist BSI Grundschutz verpflichtend?

Wie viele Bausteine BSI Grundschutz?

Das BSI Grundschutz-Kompendium besteht aus insgesamt 94 Bausteinen. Diese Bausteine decken verschiedene Bereiche der IT-Sicherheit ab und bieten Empfehlungen für die Umsetzung von Sicherheitsmaßnahmen. Jeder Baustein enthält spezifische Handlungsempfehlungen und Maßnahmen, die Unternehmen bei der Absicherung ihrer IT-Infrastruktur unterstützen sollen. Die Bausteine sind nach ihrer Relevanz und Wirksamkeit gegenüber bestimmten Bedrohungen priorisiert und können je nach individuellen Anforderungen ausgewählt und implementiert werden.

Welche Bausteine des BSI Kompendiums gehören zu den zehn Schichten des IT grundschutzes?

Die zehn Schichten des IT-Grundschutzes gemäß dem BSI Kompendium sind:

- Infrastruktur: Dieser Baustein umfasst die grundlegende IT-Infrastruktur wie Server, Netzwerke und Kommunikationssysteme. Hier werden Maßnahmen ergriffen, um die Verfügbarkeit, Integrität und Vertraulichkeit der Infrastruktur zu gewährleisten.

- Personal: Dieser Baustein befasst sich mit der Sicherheit des Personals, das mit der IT-Infrastruktur arbeitet. Schulungen, Sensibilisierung für Sicherheitsrisiken und Zugangskontrollen sind einige der Maßnahmen in dieser Schicht.

- Organisation: In dieser Schicht geht es um die Sicherstellung einer effektiven Organisation und Steuerung der IT-Sicherheit. Hier werden Richtlinien, Prozesse und Verantwortlichkeiten festgelegt.

- Betrieb: Dieser Baustein betrifft den sicheren Betrieb von Systemen und Anwendungen. Es beinhaltet Maßnahmen wie Patch-Management, Datensicherungen und Überwachungssysteme.

- Kommunikation: Diese Schicht behandelt den sicheren Austausch von Informationen innerhalb des Unternehmens sowie mit externen Partnern oder Kunden. Verschlüsselung, sichere E-Mail-Kommunikation und Zugriffskontrollen sind hier relevant.

- Datensicherheit: In dieser Schicht geht es um den Schutz von Daten vor unbefugtem Zugriff oder Verlust. Verschlüsselung, Zugriffsrechte und Datensicherung sind wichtige Maßnahmen in diesem Bereich.

- IT-Grundschutzmanagement: Dieser Baustein befasst sich mit der Planung, Umsetzung und Überwachung des IT-Grundschutzes. Es umfasst die Erstellung von Sicherheitskonzepten, Risikoanalysen und regelmäßige Sicherheitsaudits.

- Notfallvorsorge: Diese Schicht betrifft die Vorbereitung auf und den Umgang mit Notfällen oder Störungen im IT-Betrieb. Business Continuity Planning, Notfallübungen und Wiederherstellungsstrategien sind hier relevant.

- Technische Sicherheit: In dieser Schicht geht es um die technischen Sicherheitsmaßnahmen wie Firewalls, Virenschutz und Intrusion Detection Systems (IDS). Das Ziel ist es, Bedrohungen abzuwehren und Angriffe zu erkennen.

- Höhere Gewalt: Diese Schicht betrifft externe Einflüsse wie Naturkatastrophen oder politische Unruhen. Hier werden Maßnahmen ergriffen, um die IT-Infrastruktur gegen solche Ereignisse abzusichern.

Diese zehn Schichten bilden das Grundgerüst des IT-Grundschutzes gemäß dem BSI Kompendium und bieten eine umfassende Struktur für die Identifizierung und Umsetzung von Sicherheitsmaßnahmen in Unternehmen und Organisationen.

Was ist das IT Grundsatz Kompendium?

Das „IT-Grundschutz-Kompendium“ ist eine Sammlung von Richtlinien und Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik (BSI) in Deutschland. Es dient als umfassender Leitfaden für die IT-Sicherheit und unterstützt Unternehmen, Behörden und Organisationen bei der Absicherung ihrer Informationssysteme.

Das Kompendium basiert auf dem Grundschutzansatz, der darauf abzielt, die IT-Sicherheit auf einer angemessenen Basis zu gewährleisten. Es enthält eine Vielzahl von Maßnahmen und Best Practices, die dazu beitragen, Risiken zu identifizieren und geeignete Schutzmaßnahmen umzusetzen.

Das IT-Grundschutz-Kompendium besteht aus verschiedenen Modulen, die sich mit verschiedenen Aspekten der IT-Sicherheit befassen. Dazu gehören unter anderem Netzwerksicherheit, physische Sicherheit, Datenschutz, Notfallmanagement und vieles mehr. Jedes Modul bietet einen umfassenden Überblick über die relevanten Sicherheitsmaßnahmen und gibt konkrete Handlungsempfehlungen.

Ein wichtiger Bestandteil des Kompendiums sind die sogenannten Bausteine. Diese Bausteine stellen praktische Anleitungen zur Verfügung, wie bestimmte Sicherheitsziele erreicht werden können. Sie bieten eine Art Baukastensystem für Unternehmen und Organisationen, um ihre individuellen Anforderungen an die IT-Sicherheit zu erfüllen.

Darüber hinaus bietet das IT-Grundschutz-Kompendium auch eine Methode zur Risikoanalyse anhand von Gefährdungskatalogen. Diese Kataloge enthalten verschiedene Bedrohungsszenarien, die Unternehmen bei der Identifizierung potenzieller Risiken unterstützen. Auf dieser Grundlage können geeignete Schutzmaßnahmen ausgewählt und umgesetzt werden.

Das IT-Grundschutz-Kompendium wird regelmäßig aktualisiert, um den neuesten Entwicklungen in der IT-Sicherheit gerecht zu werden. Es ist sowohl für kleine als auch große Organisationen geeignet und bietet einen flexiblen Ansatz zur Verbesserung der IT-Sicherheit.

Insgesamt ist das IT-Grundschutz-Kompendium ein wertvolles Werkzeug für Unternehmen und Organisationen, um ihre Informationssysteme vor Bedrohungen zu schützen. Es bietet klare Richtlinien und Empfehlungen, die helfen, Risiken zu minimieren und eine angemessene Sicherheitsstrategie umzusetzen. Durch die Verwendung des Kompendiums können Unternehmen ihre IT-Sicherheit verbessern und sicherstellen, dass ihre Daten und Informationssysteme geschützt sind.

Ist BSI Grundschutz verpflichtend?

Der BSI Grundschutz ist keine verpflichtende Vorgabe für Unternehmen, Behörden oder Organisationen. Es handelt sich vielmehr um einen Leitfaden und eine Empfehlung des Bundesamts für Sicherheit in der Informationstechnik (BSI). Das BSI Grundschutz-Kompendium dient als Orientierung und bietet bewährte Methoden zur Verbesserung der IT-Sicherheit.

Allerdings gibt es bestimmte Branchen oder Bereiche, in denen die Umsetzung von IT-Sicherheitsstandards vorgeschrieben ist. Zum Beispiel können Unternehmen, die personenbezogene Daten verarbeiten, gesetzliche Anforderungen zum Schutz dieser Daten erfüllen müssen. In solchen Fällen kann die Anwendung des BSI Grundschutzes als Teil eines umfassenden Sicherheitskonzepts hilfreich sein, um den gesetzlichen Anforderungen gerecht zu werden.

Darüber hinaus kann die Einhaltung des BSI Grundschutzes auch im Rahmen von Zertifizierungsverfahren relevant sein. Bestimmte Zertifizierungen oder Audits können eine Überprüfung der IT-Sicherheitsmaßnahmen eines Unternehmens erfordern, und das BSI Grundschutz-Kompendium kann als Referenz verwendet werden.

Letztendlich liegt es an den Unternehmen selbst zu entscheiden, ob sie den BSI Grundschutz implementieren möchten. Es ist jedoch wichtig zu beachten, dass der Einsatz von bewährten Sicherheitsmaßnahmen wie dem BSI Grundschutz dazu beitragen kann, Risiken zu minimieren und die IT-Infrastruktur vor Bedrohungen zu schützen.