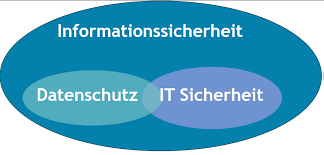

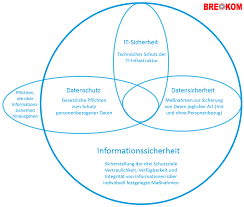

Sicherheit ist ein Wort, das in vielen verschiedenen Kontexten verwendet wird. Es kann sich auf die physische Sicherheit von Personen und Eigentum beziehen, aber auch auf finanzielle Sicherheit oder emotionale Sicherheit. Es gibt viele Synonyme für das Wort „Sicherheit“, die je nach Kontext verwendet werden können.

Ein Synonym für Sicherheit im physischen Sinne ist Schutz. Schutz bezieht sich darauf, dass Personen oder Eigentum vor Schaden bewahrt werden und Maßnahmen ergriffen werden, um diese zu schützen. Dies kann durch die Verwendung von Sicherheitsausrüstung oder -maßnahmen erreicht werden, wie z.B. Alarmanlagen oder Überwachungskameras.

Ein weiteres Synonym für Sicherheit ist Gewissheit. Gewissheit bezieht sich darauf, dass man sicher sein kann, dass etwas passieren wird oder nicht passieren wird. Zum Beispiel kann man sich sicher sein, dass eine bestimmte Aktion erfolgreich sein wird oder dass eine bestimmte Entscheidung die richtige ist.

Finanzielle Sicherheit ist ein weiterer wichtiger Aspekt der Sicherheit. Ein Synonym dafür ist Stabilität. Stabilität bedeutet, dass man finanziell abgesichert ist und keine unerwarteten Ausgaben oder Verluste erleiden muss. Dies kann durch eine gute Finanzplanung und Investitionen erreicht werden.

Emotionale Sicherheit bezieht sich auf das Gefühl der psychischen Stabilität und des Wohlbefindens eines Individuums. Ein Synonym dafür ist Geborgenheit. Geborgenheit bedeutet, dass man sich sicher fühlt und keine Angst vor emotionalen Verletzungen hat.

Insgesamt gibt es viele Synonyme für das Wort „Sicherheit“, die je nach Kontext verwendet werden können. Es ist wichtig, in verschiedenen Situationen das richtige Wort zu wählen, um klar und präzise zu kommunizieren. Sicherheit ist ein wichtiger Aspekt des täglichen Lebens und es ist wichtig, Maßnahmen zu ergreifen, um sie zu gewährleisten.

8 Vorteile von Sicherheitssynonymen: Schutz, Zuverlässigkeit, Vertraulichkeit, Integrität, Verfügbarkeit, Compliance, Kontrolle und Effizienz

- Schutz

- Zuverlässigkeit

- Vertraulichkeit

- Integrität

- Verfügbarkeit

- Compliance

- Kontrolle

- Effizienz

6 Nachteile von Sicherheitssynonymen: Unzuverlässigkeit, Cyber-Bedrohungen, mangelndes Verständnis, hohe Kosten, schwache Passwortsicherheit und Abhäng

- Unzuverlässigkeit

- Bedrohungen durch Cyber-Angriffe

- Mangelndes Verständnis von Sicherheitsmaßnahmen

- Kosten für die Implementierung und Wartung von Sicherheitssystemen

- Schwache Passwortsicherheit

- Die Abhängigkeit von externer IT-Unterstützung

Schutz

Ein hohes Maß an Sicherheit ist ein wichtiger Aspekt in vielen Bereichen des Lebens. Ein Synonym für Sicherheit ist Schutz, da es darum geht, Personen und Eigentum vor Gefahren zu schützen. Durch die Verwendung von Sicherheitsausrüstung oder -maßnahmen wie Alarmanlagen oder Überwachungskameras kann ein hohes Maß an Sicherheit gewährleistet werden.

Schutz bietet nicht nur physische Sicherheit, sondern auch emotionale und finanzielle Sicherheit. Wenn man sich sicher fühlt, kann man sich auf andere Dinge konzentrieren und das Leben genießen, ohne sich ständig Sorgen machen zu müssen.

Ein hohes Maß an Sicherheit bietet auch Schutz vor Gefahren wie Einbrüchen oder Bränden. Durch die Verwendung von Alarmanlagen oder Überwachungskameras können potenzielle Eindringlinge abgeschreckt werden und im Falle eines Einbruchs können schnelle Maßnahmen ergriffen werden.

Insgesamt ist Schutz ein wichtiger Aspekt der Sicherheit und bietet ein hohes Maß an Schutz vor verschiedenen Gefahren. Es ist wichtig, angemessene Maßnahmen zu ergreifen, um eine hohe Sicherheit zu gewährleisten und somit einen Beitrag zur allgemeinen Lebensqualität zu leisten.

Zuverlässigkeit

Zuverlässigkeit ist ein wichtiger Aspekt der Sicherheit. Wenn man sich auf Daten und Systeme verlässt, auf denen man arbeitet, ist es wichtig, dass diese sicher sind und vor unerwarteten Ausfällen oder Verlusten geschützt werden. Sicherheit garantiert, dass man sich auf diese Daten und Systeme verlassen kann und dass sie jederzeit verfügbar sind.

Wenn man beispielsweise in einem Unternehmen arbeitet, das sensible Informationen speichert, ist es von entscheidender Bedeutung, dass diese Informationen sicher sind und nicht in die falschen Hände geraten. Durch die Implementierung von Sicherheitsmaßnahmen wie Passwortschutz oder Verschlüsselung kann das Unternehmen sicherstellen, dass diese Informationen geschützt sind und nur von autorisierten Personen abgerufen werden können.

Auch im Bereich der Technologie ist Sicherheit von großer Bedeutung. Wenn man beispielsweise Online-Banking nutzt oder persönliche Informationen online teilt, ist es wichtig zu wissen, dass diese Daten sicher sind und vor Hackern geschützt werden.

Insgesamt bedeutet Sicherheit Zuverlässigkeit. Man kann sich darauf verlassen, dass die Daten und Systeme auf denen man arbeitet sicher sind und jederzeit verfügbar sein werden. Es ist wichtig, Maßnahmen zu ergreifen, um die Sicherheit zu gewährleisten und damit Vertrauen in die Technologie zu schaffen.

Vertraulichkeit

Vertraulichkeit ist ein wichtiger Aspekt in vielen Bereichen des Lebens, sei es im Geschäftsbereich, in der Medizin oder auch im persönlichen Bereich. Wenn es um vertrauliche Informationen geht, ist es von größter Bedeutung, dass diese nicht in die falschen Hände geraten. Hier kommt das Synonym „Sicherheit“ ins Spiel.

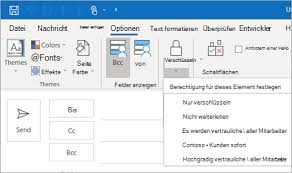

Durch höchste Sicherheitsstandards wird gewährleistet, dass vertrauliche Informationen sicher aufbewahrt werden und nicht von Unbefugten eingesehen oder gestohlen werden können. Dies kann durch verschiedene Maßnahmen wie Verschlüsselung oder Zugangskontrollen erreicht werden.

In der Geschäftswelt ist die Vertraulichkeit von Informationen besonders wichtig, da Unternehmen oft sensible Daten wie Finanzinformationen oder Kundeninformationen speichern müssen. Durch höchste Sicherheitsstandards wird sichergestellt, dass diese Daten geschützt sind und nicht in die falschen Hände geraten.

Auch im medizinischen Bereich ist Vertraulichkeit von größter Bedeutung. Patientendaten müssen sicher aufbewahrt werden und dürfen nur von autorisierten Personen eingesehen werden. Durch höchste Sicherheitsstandards wird gewährleistet, dass diese Daten geschützt sind und nicht missbraucht werden können.

Insgesamt ist Vertraulichkeit ein wichtiger Aspekt des täglichen Lebens und höchste Sicherheitsstandards sind notwendig, um sicherzustellen, dass vertrauliche Informationen nicht in falsche Hände geraten. Das Synonym „Sicherheit“ steht für Schutz und Gewissheit und spielt eine wichtige Rolle bei der Gewährleistung der Vertraulichkeit von Informationen.

Integrität

Integrität ist ein wichtiger Aspekt der Datensicherheit. Ein hohes Maß an Sicherheit stellt sicher, dass Daten und Systeme nicht unerlaubt manipuliert werden können. Dies bedeutet, dass Informationen und Systeme vor unbefugtem Zugriff geschützt sind und nur von autorisierten Personen verwendet werden können.

Ein Beispiel für die Bedeutung von Integrität ist die Verwendung von Passwörtern. Wenn ein Benutzer ein sicheres Passwort wählt und es geheim hält, kann er sicher sein, dass nur er oder sie auf das System zugreifen kann. Wenn jedoch ein schwaches Passwort gewählt oder mit anderen geteilt wird, besteht die Gefahr, dass unbefugte Personen auf das System zugreifen und Daten manipulieren können.

Ein weiteres Beispiel für Integrität ist die Verwendung von Verschlüsselungstechnologien. Durch Verschlüsselung wird sichergestellt, dass Informationen nur von autorisierten Personen gelesen werden können und vor unbefugtem Zugriff geschützt sind. Dies ist besonders wichtig bei der Übertragung sensibler Daten wie Kreditkarteninformationen oder medizinischen Aufzeichnungen.

Insgesamt ist Integrität ein wichtiger Aspekt der Datensicherheit. Ein hohes Maß an Sicherheit stellt sicher, dass Daten und Systeme nicht unerlaubt manipuliert werden können und nur von autorisierten Personen verwendet werden können. Es ist wichtig, sichere Passwörter zu wählen, Verschlüsselungstechnologien zu verwenden und andere Maßnahmen zu ergreifen, um die Integrität von Daten und Systemen zu gewährleisten.

Verfügbarkeit

Eine starke Sicherheitsinfrastruktur hat viele Vorteile, darunter auch die Verfügbarkeit von Systemen und Anwendungen. Wenn eine Sicherheitsinfrastruktur gut aufgebaut ist, können Unternehmen sicher sein, dass ihre Systeme und Anwendungen zuverlässig funktionieren werden.

Eine zuverlässige Betriebszeit ist für Unternehmen von entscheidender Bedeutung. Wenn Systeme und Anwendungen nicht verfügbar sind, kann dies zu erheblichen Verlusten führen. Kunden können unzufrieden sein, wenn sie nicht auf die Dienste zugreifen können, die sie benötigen. Mitarbeiter können ihre Arbeit nicht erledigen und Projekte können verzögert werden.

Durch eine starke Sicherheitsinfrastruktur wird sichergestellt, dass Systeme und Anwendungen immer verfügbar sind. Dies bedeutet, dass Unternehmen ihre Geschäftsprozesse reibungslos durchführen können und keine Ausfallzeiten oder Unterbrechungen auftreten.

Eine gute Sicherheitsinfrastruktur umfasst sowohl physische als auch digitale Sicherheitsmaßnahmen. Physische Sicherheit bezieht sich auf den Schutz von Gebäuden und Einrichtungen vor Einbrüchen oder Schäden durch Naturkatastrophen. Digitale Sicherheit umfasst den Schutz von Daten vor Cyberangriffen oder anderen Bedrohungen aus dem Internet.

Insgesamt ermöglicht eine starke Sicherheitsinfrastruktur einen zuverlässigen Betrieb von Systemen und Anwendungen. Unternehmen sollten daher sicherstellen, dass sie angemessene Maßnahmen ergreifen, um ihre Infrastruktur zu schützen und Ausfallzeiten zu minimieren.

Compliance

Ein wichtiger Vorteil von Sicherheit ist die Einhaltung von Gesetzen und Vorschriften. Wenn ein Unternehmen ein starkes Sicherheitsniveau aufrechterhält, kann es sicherstellen, dass es alle geltenden Gesetze und Vorschriften einhält. Dies wird als Compliance bezeichnet.

Compliance ist ein entscheidender Faktor für den Erfolg eines Unternehmens. Wenn ein Unternehmen nicht in der Lage ist, die geltenden Gesetze und Vorschriften einzuhalten, kann dies zu rechtlichen Problemen führen, die den Ruf des Unternehmens beeinträchtigen können. Es kann auch zu finanziellen Verlusten führen, da das Unternehmen möglicherweise Geldstrafen zahlen oder mit anderen Sanktionen belegt werden muss.

Durch ein starkes Sicherheitsniveau kann ein Unternehmen sicherstellen, dass es alle notwendigen Maßnahmen ergreift, um die Einhaltung von Gesetzen und Vorschriften zu gewährleisten. Dies kann durch die Implementierung von Sicherheitsrichtlinien und -verfahren erreicht werden, sowie durch die Schulung der Mitarbeiter in Bezug auf die geltenden Gesetze und Vorschriften.

Insgesamt ist Compliance ein wichtiger Aspekt des Geschäftsbetriebs. Durch die Gewährleistung eines starken Sicherheitsniveaus kann ein Unternehmen sicherstellen, dass es alle geltenden Gesetze und Vorschriften einhält und somit rechtliche Probleme vermeidet.

Kontrolle

Eine der vielen Vorteile von Sicherheit ist die Kontrolle, die damit einhergeht. Wenn effektive Sicherheitsmaßnahmen implementiert werden, kann die Nutzung von Ressourcen überwacht werden, um Missbrauch zu verhindern oder zu identifizieren.

Dies ist besonders wichtig in Unternehmen und Organisationen, wo es viele Ressourcen gibt, die von Mitarbeitern genutzt werden können. Durch die Implementierung von Sicherheitsmaßnahmen wie Überwachungskameras oder Passwort-geschützten Zugängen können Unternehmen sicherstellen, dass ihre Ressourcen nicht missbraucht werden.

Zusätzlich können Sicherheitsmaßnahmen auch dazu beitragen, den Zugang zu sensiblen Informationen zu kontrollieren. Durch die Verwendung von Passwörtern und anderen Sicherheitsvorkehrungen können Unternehmen sicherstellen, dass nur autorisierte Personen auf wichtige Informationen zugreifen können.

Kontrolle durch effektive Sicherheitsmaßnahmen kann auch dazu beitragen, Betrug und Diebstahl zu verhindern oder zu identifizieren. Wenn ein Mitarbeiter versucht, eine Ressource unbefugt zu nutzen oder sensible Informationen zu stehlen, kann dies schnell erkannt und angemessen gehandelt werden.

Insgesamt ist Kontrolle ein wichtiger Aspekt der Sicherheit. Durch effektive Sicherheitsmaßnahmen können Unternehmen und Organisationen sicherstellen, dass ihre Ressourcen nicht missbraucht werden und dass nur autorisierte Personen auf sensible Informationen zugreifen können.

Effizienz

Eine robuste IT-Sicherheitsinfrastruktur ist für Unternehmen heutzutage unerlässlich. Die Bedrohungen durch Cyberangriffe und Datenlecks sind allgegenwärtig und können schwerwiegende Auswirkungen auf die Geschäftstätigkeit haben. Eine gut durchdachte IT-Sicherheitsinfrastruktur bietet jedoch nicht nur Schutz vor diesen Bedrohungen, sondern bietet auch einen wichtigen Vorteil: Effizienz.

Indem Unternehmen eine robuste IT-Sicherheitsinfrastruktur implementieren, können sie ihre Ressourcen effektiver nutzen. Zum Beispiel können sie automatisierte Sicherheitsprotokolle einrichten, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren. Dies ermöglicht es ihnen, schnell auf potenzielle Angriffe zu reagieren und ihre Systeme vor Schaden zu schützen.

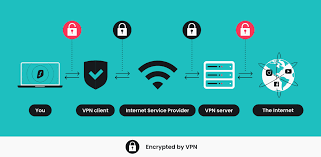

Darüber hinaus kann eine effektive IT-Sicherheitsinfrastruktur auch dazu beitragen, die Geschäftsprozesse zu optimieren. Durch den Einsatz von Sicherheitstechnologien wie Firewalls, VPNs und Antivirus-Software können Mitarbeiter sicher von jedem Ort aus arbeiten, ohne sich über Sicherheitsbedenken Gedanken machen zu müssen. Dies kann die Produktivität steigern und gleichzeitig die Kosten senken, da weniger Zeit für manuelle Prozesse aufgewendet werden muss.

Insgesamt ist die Implementierung einer robusten IT-Sicherheitsinfrastruktur ein wichtiger Faktor für Unternehmen, um ihre Ressourcen effizienter einzusetzen und Kosteneinsparungen zu erzielen. Es ist jedoch wichtig zu beachten, dass dies nicht nur ein Vorteil ist, sondern auch eine Notwendigkeit, um die Sicherheit von Unternehmensdaten und -ressourcen zu gewährleisten.

Unzuverlässigkeit

Ein Nachteil von Synonymen für das Wort „Sicherheit“ ist die Unzuverlässigkeit. Oft werden verschiedene Wörter verwendet, um dasselbe Konzept auszudrücken, aber sie können unterschiedliche Bedeutungen oder Konnotationen haben. Dies kann zu Missverständnissen führen und die Kommunikation erschweren.

Wenn man beispielsweise das Wort „Schutz“ als Synonym für Sicherheit verwendet, kann dies bedeuten, dass man sich auf physische Maßnahmen zur Verhinderung von Schäden konzentriert. Aber es kann auch bedeuten, dass man sich auf den Schutz vor emotionalen oder finanziellen Schäden konzentriert. Das Wort „Gewissheit“ kann auch unterschiedlich interpretiert werden – es kann bedeuten, dass man sicher ist, dass etwas passieren wird oder nicht passieren wird, aber es kann auch bedeuten, dass man eine starke Überzeugung hat, ohne tatsächliche Beweise dafür zu haben.

Es ist wichtig zu beachten, dass Synonyme für das Wort „Sicherheit“ in verschiedenen Kontexten unterschiedlich interpretiert werden können und daher unzuverlässig sein können. Es ist wichtig sicherzustellen, dass die verwendeten Wörter klar und präzise sind und keine Verwirrung verursachen.

Bedrohungen durch Cyber-Angriffe

Während es viele Synonyme für das Wort „Sicherheit“ gibt, gibt es auch eine wichtige Konsequenz, die oft übersehen wird: Bedrohungen durch Cyber-Angriffe. In der heutigen digitalen Welt sind Unternehmen und Einzelpersonen gleichermaßen gefährdet, Opfer von Cyber-Angriffen zu werden.

Cyber-Angriffe können verschiedene Formen annehmen, wie z.B. Phishing-E-Mails, Malware-Infektionen oder Ransomware-Angriffe. Diese Angriffe können zu Datenverlust, finanziellen Verlusten oder sogar zum Diebstahl sensibler Informationen führen.

Es ist wichtig zu beachten, dass traditionelle Sicherheitsmaßnahmen wie Alarmanlagen oder Überwachungskameras nicht ausreichen, um vor Cyber-Angriffen zu schützen. Stattdessen müssen spezielle Maßnahmen ergriffen werden, um die digitale Sicherheit zu gewährleisten.

Dies kann beinhalten:

– Die Verwendung von starken Passwörtern und regelmäßigen Änderungen dieser Passwörter

– Die Installation von Antivirus-Software und Firewall-Schutz

– Schulungen zur Sensibilisierung für Phishing-E-Mails und andere Arten von Betrug

– Regelmäßige Sicherheitsüberprüfungen und Updates

Es ist wichtig, dass Unternehmen und Einzelpersonen sich der Bedrohung durch Cyber-Angriffe bewusst sind und proaktive Schritte unternehmen, um ihre digitale Sicherheit zu gewährleisten. Dies kann dazu beitragen, dass sensible Informationen geschützt bleiben und finanzielle Verluste vermieden werden.

Mangelndes Verständnis von Sicherheitsmaßnahmen

Ein Nachteil der Verwendung von Synonymen für das Wort „Sicherheit“ ist, dass es zu einem mangelnden Verständnis von Sicherheitsmaßnahmen führen kann. Wenn verschiedene Begriffe verwendet werden, um dasselbe Konzept auszudrücken, kann es zu Missverständnissen kommen und das Verständnis von Sicherheitsmaßnahmen beeinträchtigen.

Dies kann insbesondere dann ein Problem sein, wenn es um die physische Sicherheit von Personen und Eigentum geht. Wenn verschiedene Begriffe wie Schutz oder Sicherheit synonym verwendet werden, kann dies dazu führen, dass Menschen unterschiedliche Vorstellungen davon haben, was getan werden muss, um eine sichere Umgebung zu schaffen.

Ein weiteres Beispiel ist die finanzielle Sicherheit. Wenn Stabilität als Synonym für Sicherheit verwendet wird, kann dies dazu führen, dass Menschen denken, dass sie finanziell sicher sind, wenn sie nur auf ihr Einkommen achten und nicht auf ihre Ausgaben oder Schulden.

Es ist wichtig zu verstehen, dass verschiedene Wörter zwar ähnliche Bedeutungen haben können, aber in verschiedenen Kontexten unterschiedliche Konnotationen haben können. Daher ist es wichtig sicherzustellen, dass jeder die gleiche Vorstellung davon hat, was mit dem Begriff „Sicherheit“ gemeint ist und welche Maßnahmen ergriffen werden müssen.

Insgesamt sollte man bei der Verwendung von Synonymen für das Wort „Sicherheit“ darauf achten, dass alle Beteiligten ein gemeinsames Verständnis davon haben und keine Missverständnisse entstehen. Nur so können wir sicherstellen, dass angemessene Maßnahmen ergriffen werden können und eine sichere Umgebung geschaffen wird.

Kosten für die Implementierung und Wartung von Sicherheitssystemen

Ein Nachteil von Sicherheitssystemen ist, dass ihre Implementierung und Wartung oft mit hohen Kosten verbunden sind. Unternehmen und Organisationen müssen in der Regel erhebliche Investitionen tätigen, um Sicherheitssysteme einzurichten, die ihre Mitarbeiter und ihr Eigentum schützen.

Die Kosten für die Implementierung von Sicherheitssystemen können je nach Art des Systems sehr unterschiedlich sein. Ein einfaches Alarmsystem kann vergleichsweise kostengünstig sein, während eine aufwendige Überwachungsanlage mit Kameras und Sensoren sehr teuer werden kann. Hinzu kommen oft noch Kosten für die Installation der Systeme und Schulungen für Mitarbeiter.

Auch die Wartung von Sicherheitssystemen kann hohe Kosten verursachen. Regelmäßige Inspektionen und Reparaturen sind notwendig, um sicherzustellen, dass das System einwandfrei funktioniert und keine Schwachstellen aufweist. Die Kosten für Wartungsverträge oder den Einsatz von Fachleuten können sich im Laufe der Zeit summieren.

Trotz dieser Nachteile ist es jedoch wichtig zu betonen, dass Investitionen in Sicherheitssysteme langfristig gesehen oft lohnenswert sind. Sie können dazu beitragen, Schäden durch Diebstahl oder Vandalismus zu vermeiden und das Risiko von Unfällen oder Verletzungen zu minimieren. Unternehmen sollten daher sorgfältig abwägen, welche Art von Sicherheitssystem am besten zu ihren Bedürfnissen passt und welche Kosten damit verbunden sind.

Schwache Passwortsicherheit

Ein Nachteil bei der Verwendung von Synonymen für das Wort „Sicherheit“ ist, dass es zu einer schwachen Passwortsicherheit führen kann. Wenn man beispielsweise ein Synonym wie „Schutz“ verwendet, um das Konzept der Sicherheit zu beschreiben, könnte man dazu neigen, das gleiche Passwort für alle Schutzmaßnahmen zu verwenden. Dies kann dazu führen, dass Hacker leicht Zugang zu allen Konten erhalten, die dieses Passwort verwenden.

Es ist wichtig zu bedenken, dass jedes Mal, wenn man ein neues Synonym für „Sicherheit“ verwendet, eine neue Sicherheitsmaßnahme hinzugefügt wird. Jede dieser Maßnahmen erfordert ein separates Passwort oder einen separaten Zugangscode. Wenn man jedoch immer wieder dieselben Passwörter verwendet oder einfache Passwörter wählt, um sich alle diese Maßnahmen zu merken, kann dies dazu führen, dass die gesamte Sicherheitsstruktur gefährdet wird.

Um dieses Problem zu vermeiden und eine starke Passwortsicherheit aufrechtzuerhalten, sollten verschiedene Passwörter für jede Sicherheitsmaßnahme verwendet werden. Diese Passwörter sollten stark und einzigartig sein und regelmäßig geändert werden. Es ist auch ratsam, eine Zwei-Faktor-Authentifizierung einzurichten, um zusätzliche Sicherheitsebenen hinzuzufügen.

Insgesamt ist es wichtig, sich bewusst zu sein, dass die Verwendung von Synonymen für das Wort „Sicherheit“ Auswirkungen auf die Passwortsicherheit haben kann. Es ist entscheidend sicherzustellen, dass jeder Aspekt der Sicherheitsstruktur durch ein starkes Passwort oder eine andere sichere Authentifizierungsmethode geschützt wird, um die Integrität und Vertraulichkeit von persönlichen Daten und Informationen zu gewährleisten.

Die Abhängigkeit von externer IT-Unterstützung

Ein Nachteil von Sicherheitssynonymen ist die Abhängigkeit von externer IT-Unterstützung. In der heutigen Welt ist die IT-Unterstützung ein wichtiger Bestandteil der Sicherheitsmaßnahmen. Unternehmen und Organisationen verlassen sich auf IT-Systeme, um ihre Daten und Systeme zu schützen.

Die Verwendung von Sicherheitssynonymen kann jedoch dazu führen, dass Unternehmen und Organisationen sich zu sehr auf externe IT-Unterstützung verlassen. Wenn es zu einem Sicherheitsvorfall kommt, können sie möglicherweise nicht schnell genug reagieren, da sie auf externe Unterstützung warten müssen.

Es ist wichtig, dass Unternehmen und Organisationen in der Lage sind, ihre eigenen Sicherheitsmaßnahmen zu implementieren und zu überwachen. Dies bedeutet, dass sie in der Lage sein sollten, ihre eigenen IT-Systeme zu verwalten und notwendige Änderungen vorzunehmen.

Darüber hinaus sollten Unternehmen und Organisationen sicherstellen, dass ihre Mitarbeiter gut ausgebildet sind und über das Wissen verfügen, um auf mögliche Sicherheitsbedrohungen zu reagieren. Dies kann durch Schulungen oder Schulungsprogramme erreicht werden.

Insgesamt ist es wichtig, dass Unternehmen und Organisationen die richtige Balance zwischen externer IT-Unterstützung und internem Know-how finden. Sie sollten in der Lage sein, ihre eigenen Sicherheitsmaßnahmen zu implementieren und gleichzeitig auf externe Unterstützung zurückgreifen können, wenn dies erforderlich ist.